Was ist Kryptographie?

Kryptographie ist die Wissenschaft, Informationen so zu schützen, dass nur die vorgesehenen Empfänger sie lesen können. Sie bildet die Grundlage der digitalen Sicherheit und schützt alles von privaten Nachrichten bis zu sensiblen Finanzdaten.

In diesem Artikel erklären wir, was Kryptographie bedeutet, wie kryptografische Verschlüsselung funktioniert, warum sie unverzichtbar ist und welche Rolle moderne Entwicklungen wie die Post-Quanten-Kryptographie spielen. Außerdem klären wir typische Missverständnisse und zeigen praktische Anwendungsbeispiele.

Kryptografie verständlich erklärt

Kryptographie beschreibt Verfahren, mit denen Informationen unlesbar gemacht werden, sodass nur berechtigte Personen Zugriff erhalten. Dabei wird lesbarer Text, der sogenannte Klartext, in unlesbare Zeichenfolgen umgewandelt. Dieses Verfahren nennt man Verschlüsselung.

Ein einfaches historisches Beispiel ist die Caesar-Verschlüsselung. Dabei wird jeder Buchstabe im Alphabet um eine feste Anzahl von Positionen verschoben. Diese Anzahl nennt man Schlüssel. Bei einer Verschiebung um drei Stellen (n = 3) wird aus A ein D, aus B ein E und so weiter. Mit diesem Schlüssel wird aus dem Wort HELLO dann KHOOR.

Caesar-Verschlüsselung |

|

|---|---|

| Alphabet | n = 3 |

| A | D |

| B | E |

| C | F |

| D | G |

| E | H |

Moderne kryptografische Verschlüsselung arbeitet natürlich mit wesentlich komplexeren mathematischen Verfahren. Diese erzeugen so anspruchsvolle mathematische Probleme, dass nur jemand mit dem richtigen kryptografischen Schlüssel die ursprüngliche Nachricht rekonstruieren kann.

Warum Kryptografie heute so wichtig ist

Jeden Tag werden enorme Mengen sensibler Daten über das Internet übertragen und weltweit gespeichert. Dazu gehören persönliche Nachrichten, Bankinformationen, medizinische Daten und geschäftliche Dokumente. Ohne Kryptographie wären diese Informationen leicht angreifbar.

Cyberkriminelle könnten Daten abfangen, manipulieren oder stehlen. Solche Sicherheitsverletzungen führen zu Identitätsdiebstahl, finanziellen Schäden oder zur Veröffentlichung vertraulicher Informationen. Würde das regelmäßig passieren, würde das Vertrauen in digitale Systeme stark leiden.

Kryptographie schützt daher nicht nur Daten, sondern auch das Vertrauen in digitale Kommunikation. Sie stellt die Vertraulichkeit, Integrität und Authentifizierung sicher.

Kurze Geschichte der Kryptografie

Kryptographie ist keine moderne Erfindung. Sie existiert seit Tausenden von Jahren und hat sich von einfachen Geheimschriften zu hochkomplexen mathematischen Verschlüsselungssystemen entwickelt, die heute die Grundlage der digitalen Sicherheit bilden. Ihre Geschichte zeigt, wie sich Methoden zum Schutz von Informationen parallel zu technologischen Entwicklungen weiterentwickelt haben.

Von der Caesar-Verschlüsselung zur modernen Kryptografie

Die Caesar-Verschlüsselung, die wir zuvor erwähnt haben, wurde im ersten Jahrhundert vor Christus von Julius Caesar verwendet, um militärische Botschaften zu schützen. Dabei wurde jeder Buchstabe systematisch verschoben, sodass nur Personen mit Kenntnis des Schlüssels die Nachricht verstehen konnten. Für ihre Zeit war diese Methode effektiv, auch wenn sie aus heutiger Sicht sehr leicht zu knacken ist.

Im 15. Jahrhundert entwickelte der italienische Architekt und Gelehrte Leon Battista Alberti die erste polyalphabetische Verschlüsselung. Anstatt nur eine einzige Verschiebung zu verwenden, kamen mehrere Alphabetverschiebungen innerhalb derselben Nachricht zum Einsatz. Dadurch wurde es deutlich schwieriger, durch einfache Mustererkennung oder Häufigkeitsanalysen den Code zu brechen. Diese Entwicklung markierte einen wichtigen Schritt hin zu komplexeren Verschlüsselungsverfahren.

Im 20. Jahrhundert verlagerte sich die Kryptographie ins mechanische Zeitalter. Besonders bekannt wurde die Enigma-Maschine, die im Zweiten Weltkrieg eingesetzt wurde. Sie nutzte rotierende Walzen, um bei jeder Tasteneingabe eine andere Verschlüsselung zu erzeugen. Dadurch entstand ein sich ständig verändernder Code, der lange als praktisch unknackbar galt.

Mit dem Aufkommen leistungsfähiger Computer begann schließlich die digitale Ära der Kryptographie. Mechanische Geräte wurden durch mathematische Algorithmen ersetzt. Verschlüsselung beruhte nun nicht mehr auf mechanischen Systemen, sondern auf komplexen mathematischen Problemen. Diese Entwicklung legte die Grundlage für die moderne kryptografische Verschlüsselung, wie wir sie heute kennen.

Meilensteine der modernen Kryptografie

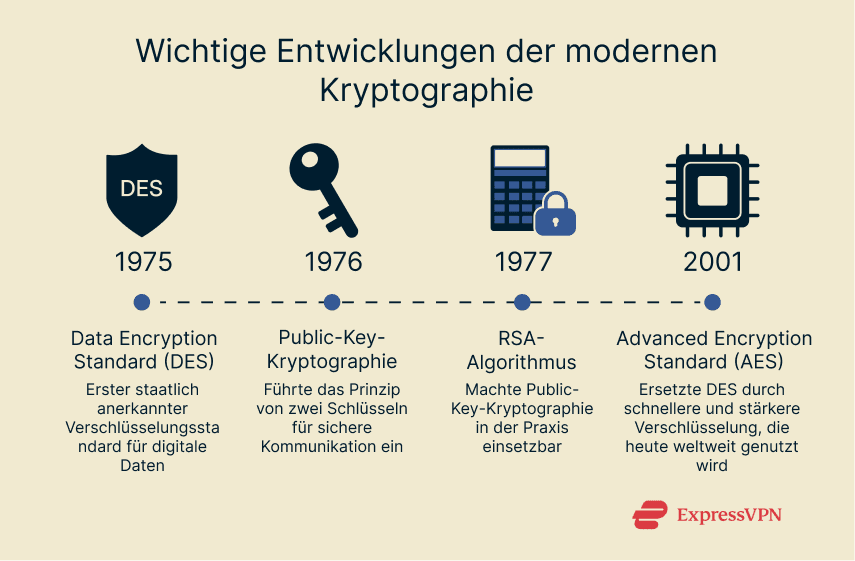

Ein bedeutender Meilenstein war die Einführung des Data Encryption Standard im Jahr 1975. DES war der erste Verschlüsselungsalgorithmus, der offiziell von der US-Regierung als Standard anerkannt wurde. Er bot eine einheitliche und weit verbreitete Methode zum Schutz elektronischer Daten und spielte eine zentrale Rolle bei der Standardisierung digitaler Sicherheit.

1976 folgte ein revolutionärer Durchbruch mit der Entwicklung der Public-Key-Kryptographie. Bis dahin mussten beide Kommunikationspartner denselben geheimen Schlüssel verwenden, um Nachrichten zu verschlüsseln und zu entschlüsseln. Das stellte ein erhebliches Sicherheitsrisiko dar, da dieser Schlüssel während der Übertragung abgefangen werden konnte.

Die Public-Key-Kryptographie löste dieses Problem durch die Einführung eines asymmetrischen Systems mit zwei unterschiedlichen Schlüsseln. Ein öffentlicher Schlüssel kann frei weitergegeben werden, damit andere eine Nachricht verschlüsseln können. Der private Schlüssel bleibt ausschließlich im Besitz des Empfängers und wird zur Entschlüsselung verwendet. Da der private Schlüssel niemals übertragen werden muss, ist das System deutlich sicherer. Diese Innovation machte sichere Kommunikation zwischen völlig unbekannten Parteien möglich.

Kurz darauf wurde der RSA-Algorithmus entwickelt. Als eines der ersten Public-Key-Verfahren, das sowohl sicher als auch praktisch einsetzbar war, ermöglichte RSA viele der Online-Dienste, die wir heute selbstverständlich nutzen. Dazu gehören sichere E-Mail-Kommunikation, Online-Banking und E-Commerce. Der Algorithmus wird bis heute in zahlreichen Sicherheitsprotokollen verwendet.

Mit der zunehmenden Rechenleistung moderner Computer wurden ältere Verschlüsselungsverfahren anfälliger für Angriffe. Der Data Encryption Standard galt schließlich als nicht mehr ausreichend sicher. Im Jahr 2001 wurde deshalb der Advanced Encryption Standard eingeführt. AES bietet eine deutlich stärkere kryptografische Sicherheit und arbeitet zugleich effizienter. Heute ist AES das weltweit am häufigsten eingesetzte Verfahren zur kryptografischen Verschlüsselung sensibler Daten.

Die Grundprinzipien der Kryptografie

Kryptografische Systeme basieren auf einigen zentralen Prinzipien und Prozessen. Diese bilden die Grundlage moderner kryptografischer Verschlüsselung und erklären, warum Kryptographie heute unverzichtbar ist.

Vertraulichkeit, Integrität und Authentifizierung

Kryptographie unterstützt drei zentrale Ziele der Informationssicherheit: Vertraulichkeit, Integrität und Authentifizierung.

- Vertraulichkeit bedeutet, dass Informationen geheim bleiben und nur von autorisierten Personen eingesehen werden können. Ohne dieses Prinzip wäre jede digitale Kommunikation potenziell öffentlich.

- Integrität stellt sicher, dass Daten während der Speicherung oder Übertragung nicht verändert, gelöscht oder manipuliert wurden. Selbst kleine Änderungen könnten den Inhalt verfälschen oder schädliche Auswirkungen haben.

- Authentifizierung bestätigt die Identität der beteiligten Kommunikationspartner. Sie stellt sicher, dass du tatsächlich mit der richtigen Person oder dem richtigen System kommunizierst und nicht mit einem Betrüger.

Verschlüsselung und Entschlüsselung

Im Zentrum der Kryptographie stehen zwei grundlegende Prozesse: Verschlüsselung und Entschlüsselung.

Die Verschlüsselung funktioniert wie ein digitales Schloss. Lesbare Informationen werden in eine unverständliche Zeichenfolge umgewandelt, den sogenannten Chiffretext. Selbst wenn Unbefugte Zugriff erhalten, können sie mit diesen Daten nichts anfangen.

Die Entschlüsselung ist das Gegenstück dazu. Sie wandelt den verschlüsselten Chiffretext wieder in verständlichen Klartext um. Dafür ist der passende kryptografische Schlüssel erforderlich.

In vielen Systemen besitzen nur der Dienstanbieter und der vorgesehene Empfänger den Schlüssel zur Entschlüsselung. Manche Systeme gehen noch weiter und verhindern sogar, dass der Dienstanbieter selbst auf die Inhalte zugreifen kann. Dieses Prinzip nennt man Ende-zu-Ende-Verschlüsselung.

Arten der Kryptografie und ihre Funktionsweise

Es gibt verschiedene Formen der Kryptographie, die jeweils unterschiedliche Stärken und Einsatzbereiche haben. Manche Verfahren dienen primär der Verschlüsselung, andere der Integritätsprüfung oder Authentifizierung.

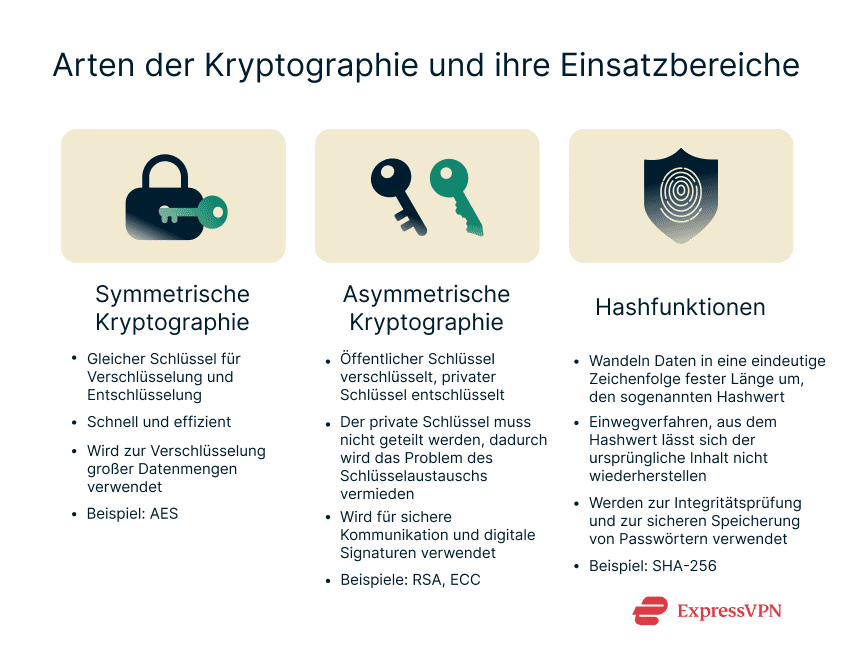

Symmetrische Kryptographie

Bei der symmetrischen Kryptographie wird derselbe Schlüssel sowohl zur Verschlüsselung als auch zur Entschlüsselung verwendet. Dieses Verfahren ist schnell und effizient, da es weniger Rechenleistung benötigt als asymmetrische Kryptographie. Deshalb wird es häufig eingesetzt, um große Datenmengen zu verschlüsseln, etwa Dateien, Datenbanken oder interne Kommunikationssysteme innerhalb eines vertrauenswürdigen Netzwerks.

Da nur ein einziger Schlüssel verwendet wird, ist ein sicherer Schlüsselaustausch entscheidend. Gelangt dieser Schlüssel in falsche Hände, kann ein Angreifer die Daten entschlüsseln.

Ein bekanntes Beispiel für ein symmetrisches Verfahren ist AES. Es gilt als besonders sicher und bildet die Grundlage vieler moderner Sicherheitssysteme wie zum Beispiel die Verschlüsselung von ExpressVPN.

Asymmetrische Kryptographie

Die asymmetrische Kryptographie, auch Public-Key-Kryptographie genannt, arbeitet mit zwei unterschiedlichen Schlüsseln. Ein öffentlicher Schlüssel kann frei verteilt werden. Mit ihm werden Nachrichten verschlüsselt. Der private Schlüssel bleibt geheim und dient zur Entschlüsselung.

Bei der Ende-zu-Ende-Verschlüsselung verschlüsselt der Absender eine Nachricht mit dem öffentlichen Schlüssel des Empfängers. Nur der Empfänger kann sie mit seinem privaten Schlüssel wieder lesbar machen.

Ein großer Vorteil dieses Verfahrens besteht darin, dass der Entschlüsselungsschlüssel niemals übertragen werden muss. Dadurch sinkt das Risiko, dass er abgefangen wird. Asymmetrische Kryptographie ermöglicht außerdem digitale Signaturen. Wird eine Nachricht mit dem privaten Schlüssel des Absenders signiert, kann jeder mit dem zugehörigen öffentlichen Schlüssel überprüfen, ob sie tatsächlich vom Absender stammt und ob sie unverändert ist.

RSA und elliptische-Kurven-Kryptographie (ECC) gehören zu den bekanntesten asymmetrischen Verfahren.

Hashfunktionen

Eine Hashfunktion wandelt beliebige Daten in eine Zeichenfolge fester Länge um, den sogenannten Hashwert. Im Gegensatz zur Verschlüsselung handelt es sich um einen Einwegverfahren. Aus dem Hashwert lässt sich der ursprüngliche Inhalt praktisch nicht wiederherstellen.

Hashfunktionen sind besonders wichtig für die Integritätsprüfung und für die sichere Speicherung sensibler Daten wie Passwörter. Systeme vergleichen Hashwerte, um festzustellen, ob Daten verändert wurden, ohne das ursprüngliche Passwort selbst speichern zu müssen.

Ein weit verbreitetes Beispiel ist zum Beispiel der Secure Hash Algorithm 256 (SHA-256).

Kryptografisches Schlüsselmanagement

Selbst das stärkste Verschlüsselungsverfahren ist nur so sicher wie der Umgang mit den verwendeten Schlüsseln. Kryptografisches Schlüsselmanagement umfasst die sichere Erstellung, Speicherung, Verteilung und letztliche Vernichtung kryptografischer Schlüssel. Ziel ist es, sicherzustellen, dass nur autorisierte Personen oder Systeme Zugriff auf diese Schlüssel erhalten. Fehlendes oder schlechtes Schlüsselmanagement kann selbst hochmoderne kryptografische Verschlüsselung wirkungslos machen. Daher ist es ein zentraler Bestandteil jeder Sicherheitsarchitektur.

Kryptografische Algorithmen

Auch wenn Kryptographie auf allgemeinen Prinzipien wie symmetrischer und asymmetrischer Verschlüsselung basiert, hängt die tatsächliche Sicherheit in der Praxis von konkreten Algorithmen ab, die diese Prinzipien umsetzen. Hier sind drei der heute am häufigsten verwendeten kryptografischen Algorithmen.

- AES: AES ist ein schnelles und zuverlässiges symmetrisches Verschlüsselungsverfahren. Es eignet sich besonders gut für die Speicherung von Dateien, die Absicherung von Festplatten und den Schutz von Internetverkehr, etwa bei VPN-Verbindungen.

Banken, Regierungen und Technologieunternehmen weltweit setzen auf AES, weil es starke kryptografische Sicherheit mit hoher Leistungsfähigkeit kombiniert. AES ist heute einer der wichtigsten Standards für kryptografische Verschlüsselung. - RSA: RSA ist ein etabliertes asymmetrisches Verschlüsselungsverfahren. Es wird häufig für digitale Signaturen, sichere E-Mail-Kommunikation und Website-Verschlüsselung wie HTTPS eingesetzt.

Durch die Verwendung eines öffentlichen und eines privaten Schlüssels ermöglicht RSA sichere Kommunikation zwischen Parteien, die sich nicht kennen. Trotz seines Alters ist RSA noch immer weit verbreitet. - ECC: Elliptische-Kurven-Kryptographie ist ein moderneres asymmetrisches Verfahren. Es bietet ein ähnliches Sicherheitsniveau wie RSA, benötigt jedoch deutlich kürzere Schlüssel.

Dadurch ist ECC schneller und effizienter, besonders auf Smartphones, Internet of Things Geräten und anderen Systemen mit begrenzter Rechenleistung. In vielen modernen Anwendungen ersetzt ECC zunehmend RSA.

Wie Kryptografie in der Cybersicherheit eingesetzt wird

Kryptographie erfüllt in der Cybersicherheit mehrere zentrale Funktionen.

- Datenschutz und Privatsphäre: Durch kryptografische Verschlüsselung werden sensible Informationen geschützt. Persönliche Daten, Finanzinformationen und Geschäftsgeheimnisse bleiben vor unbefugtem Zugriff sicher. Selbst wenn Daten abgefangen werden, sind sie ohne den passenden Schlüssel wertlos.

- Digitale Signaturen und Nichtabstreitbarkeit: Digitale Signaturen verwenden kryptografische Schlüssel, um die Echtheit von Nachrichten oder Dokumenten zu bestätigen. Gleichzeitig verhindern sie, dass Absender ihre Beteiligung später abstreiten können. Dieses Prinzip nennt man Nichtabstreitbarkeit.

- Authentifizierung und sichere Sitzungen: Kryptografische Protokolle überprüfen die Identität von Nutzern oder Geräten und bauen sichere Kommunikationskanäle auf. Dadurch wird verhindert, dass sich Angreifer als vertrauenswürdige Partei ausgeben oder Gespräche heimlich mitlesen.

- VPNs: VPNs wie ExpressVPN nutzen Kryptographie, um verschlüsselte Tunnel über öffentliche Netzwerke zu erstellen. So können Nutzer ihre Daten vor Dritten schützen. Verschiedene VPN-Protokolle arbeiten mit unterschiedlichen Verschlüsselungsverfahren und Sicherheitsmechanismen. Sie sorgen dafür, dass die Verbindung sowohl sicher als auch stabil bleibt.

- E-Mails und Websicherheit: Kryptographie schützt E-Mail-Kommunikation und Webverkehr durch Verschlüsselung sowie durch Protokolle wie TLS und SSL. Diese Technologien verhindern, dass Informationen während der Übertragung abgefangen oder manipuliert werden.

Anwendungen der Kryptografie im Alltag

Kryptographie spielt eine zentrale Rolle beim Schutz sensibler Informationen und ermöglicht sichere digitale Interaktionen in vielen Bereichen des täglichen Lebens.

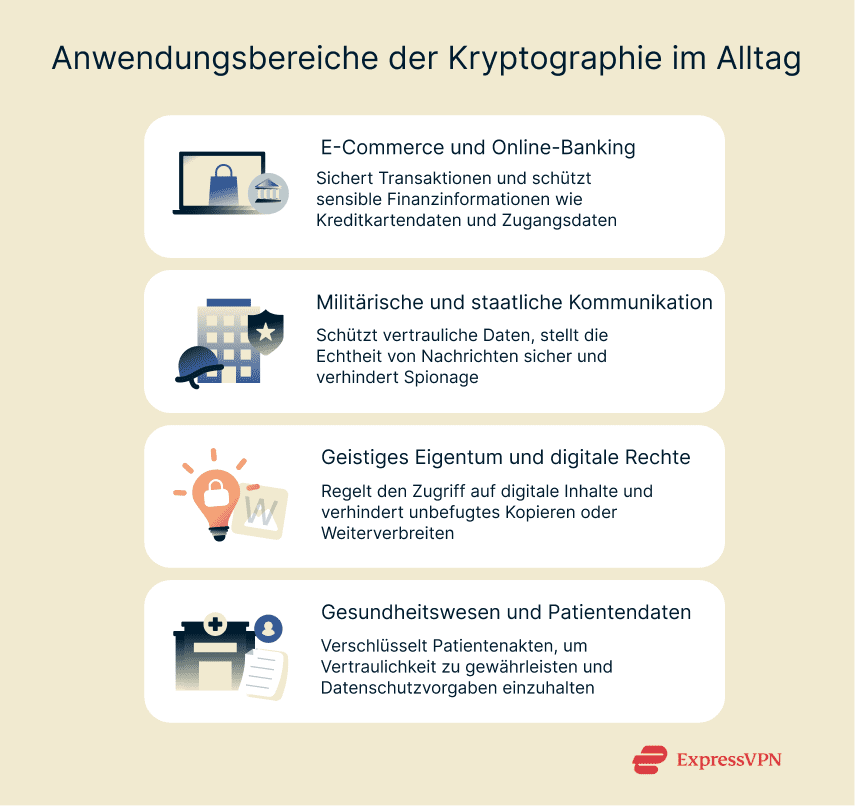

- E-Commerce und Online-Banking: Kryptographie schützt Finanztransaktionen und persönliche Daten, indem sie die Kommunikation zwischen Kunden, Banken und Online-Shops verschlüsselt. Sichere Protokolle wie HTTPS basieren auf kryptografischen Verfahren. Sie schützen Kreditkartendaten, Zugangsdaten und Kaufhistorien und verhindern Betrug.

- Militärische und staatliche Kommunikation: Regierungen nutzen Kryptographie, um vertrauliche Informationen zu schützen und sichere Kommunikationskanäle zwischen militärischen Einheiten, Geheimdiensten und diplomatischen Vertretungen zu gewährleisten. Starke Verschlüsselung verhindert Spionage, stellt die Authentizität von Nachrichten sicher und schützt nationale Sicherheitsinteressen.

- Geistiges Eigentum und digitale Rechte: Kryptografische Techniken schützen digitale Inhalte wie Software, Musik, Videos und E-Books durch digitale Rechteverwaltung. Verschlüsselung kontrolliert Zugriffs- und Nutzungsrechte, verhindert unerlaubtes Kopieren und schützt so das geistige Eigentum von Urhebern.

- Gesundheitswesen und Patientendaten: Gesundheitseinrichtungen setzen Kryptographie ein, um sensible Patientendaten zu schützen und Datenschutzvorschriften einzuhalten. Verschlüsselung schützt medizinische Daten sowohl bei der Speicherung als auch bei der Übertragung zwischen Ärzten, Krankenhäusern und Versicherungen. Dadurch bleibt die Vertraulichkeit gewahrt und Datenlecks werden verhindert.

Standards und Regulierung in der Kryptografie

Da Kryptographie eine zentrale Rolle für Cybersicherheit und digitale Infrastruktur spielt, existieren internationale Standards und staatliche Vorgaben. Sie stellen sicher, dass Verschlüsselungsverfahren sicher, kompatibel und gegen zukünftige Bedrohungen gewappnet sind.

NIST-Richtlinien und internationale Standards

Das National Institute of Standards and Technology, kurz (NIST), spielt eine entscheidende Rolle bei der Festlegung kryptografischer Standards in den USA. Es leitete beispielsweise das Auswahlverfahren für den Advanced Encryption Standard und übernahm weit verbreitete Public-Key-Verfahren wie RSA in offizielle Standards. Die Führungsrolle von NIST in der Entwicklung moderner Kryptographie ist international anerkannt. Die offenen und transparenten Prüfverfahren genießen sowohl in den USA als auch weltweit hohes Vertrauen.

Neben NIST entwickeln internationale Organisationen globale Standards, darunter die International Organization for Standardization (ISO), die Internet Engineering Task Force (IETF) sowie die European Union Agency for Cybersecurity (ENISA). Diese Institutionen sorgen dafür, dass kryptografische Werkzeuge grenzüberschreitend interoperabel und sicher einsetzbar sind. Solche internationalen Abstimmungen sind entscheidend, da digitale Kommunikation nicht an Landesgrenzen endet.

Compliance in regulierten Branchen

Branchen, die besonders sensible Informationen verarbeiten, sind gesetzlich verpflichtet, diese Daten mit starken und standardisierten kryptografischen Methoden zu schützen. Dazu gehören unter anderem Banken, Gesundheitswesen und Identitätsdienste. In den USA müssen Gesundheitsdienstleister beispielsweise die Vorgaben von HIPAA einhalten. Finanzinstitute unterliegen dem Gramm-Leach-Bliley Act, und staatliche Behörden sind an das Federal Information Security Modernization Act gebunden.

Wer diese Anforderungen nicht erfüllt, riskiert Prüfungen, hohe Geldstrafen oder weitere regulatorische Konsequenzen. Kryptografische Verschlüsselung ist in diesen Bereichen daher keine Option, sondern eine gesetzliche Verpflichtung.

Zukunftssicherheit gegenüber Quantenbedrohungen

Quantencomputer sind eine neue Technologie, die auf Prinzipien der Quantenphysik basiert und Probleme grundlegend anders löst als klassische Computer. Forschungen zeigen, dass ein ausreichend leistungsfähiger Quantencomputer verbreitete Verschlüsselungsverfahren wie RSA und Elliptische-Kurven-Kryptographie brechen könnte.

Derzeit existieren noch keine Quantencomputer mit ausreichender Leistungsfähigkeit, doch Experten sind sich einig, dass dies langfristig möglich sein wird. Aus diesem Grund arbeitet NIST an der Entwicklung quantenresistenter Algorithmen. Im Jahr 2024 wurden die ersten offiziellen Standards veröffentlicht. Damit begann weltweit der Übergang zur Post-Quanten-Kryptographie. Diese neue Generation kryptografischer Verfahren soll auch gegenüber zukünftigen Quantenangriffen sicher bleiben.

Regierungen, Banken und andere Organisationen werden zunehmend dazu angehalten, Post-Quanten-Kryptographie einzuführen, um sich auf künftige Bedrohungen vorzubereiten und langfristige Datensicherheit zu gewährleisten.

ExpressVPN hat kürzlich standardisierten ML-KEM-Standard (Module-Lattice-based Key-Encapsulation Mechanism) in sein Lightway-Protokoll integriert. Dadurch wird die Datensicherheit bereits heute auf zukünftige Quantenbedrohungen vorbereitet.

Häufige Mythen über Kryptografie

Trotz ihrer zentralen Bedeutung für Sicherheit wird Kryptographie häufig missverstanden. Hier sind einige der verbreitetsten Irrtümer.

Verschlüsselung ist unknackbar

Technisch gesehen war Verschlüsselung noch nie absolut unknackbar. Moderne kryptografische Verschlüsselung ist jedoch so konzipiert, dass ein Angriff mit heutiger Technologie unrealistisch lange dauern würde, oft Millionen oder sogar Milliarden Jahre. Für reale Anwendungen gilt sie daher als extrem sicher, vorausgesetzt, sie wird korrekt implementiert und mit ausreichend starken Schlüsseln verwendet.

Gleichzeitig zeigen Entwicklungen wie Quantencomputer, dass kryptografische Standards kontinuierlich weiterentwickelt werden müssen, um auch zukünftigen Bedrohungen standzuhalten. Genau hier setzt die Post-Quanten-Kryptographie an.

Nur Cyberkriminelle nutzen Kryptografie

Kryptographie ist kein Werkzeug für Kriminelle, sondern ein grundlegender Bestandteil moderner digitaler Sicherheit. Online-Banking, Messenger-Dienste, Cloud-Speicher, Online-Shopping und sogar einfache Webseiten nutzen kryptografische Verfahren. Ohne Kryptographie wären private Kommunikation, sichere Transaktionen und Datenschutz kaum möglich. Statt ein Instrument für illegale Aktivitäten zu sein, ist Kryptographie eine der wichtigsten Technologien zum Schutz digitaler Privatsphäre.

Kryptografie ist dasselbe wie Cybersicherheit

Cybersicherheit ist ein umfassendes Feld, das Netzwerksicherheit, Geräteschutz, Zugriffskontrolle, Bedrohungserkennung und Reaktion auf Angriffe umfasst.

FAQ: Häufige Fragen zur Kryptografie

Wie schützt Kryptographie Daten?

Kryptographie schützt Daten, indem sie Informationen in ein unlesbares Format umwandelt, das nur von autorisierten Personen entschlüsselt werden kann. Diese kryptografische Verschlüsselung sorgt dafür, dass Daten selbst dann sicher bleiben, wenn sie abgefangen oder unbefugt eingesehen werden. Sie schützt sowohl gespeicherte Daten als auch Daten während der Übertragung über Netzwerke.

Wird Kryptographie nur zur Verschlüsselung verwendet?

Nein. Kryptographie umfasst weit mehr als reine Verschlüsselung. Sie wird auch für Authentifizierung, digitale Signaturen, sicheren Schlüsselaustausch, Integritätsprüfung und viele weitere Sicherheitsfunktionen eingesetzt. Diese Mechanismen sind entscheidend für vertrauenswürdige Kommunikation und sichere digitale Identitäten.

Was ist der Unterschied zwischen symmetrischer und asymmetrischer Verschlüsselung?

Bei der symmetrischen Verschlüsselung wird derselbe Schlüssel zum Ver- und Entschlüsseln verwendet. Sie ist schnell und effizient, setzt jedoch voraus, dass beide Parteien den Schlüssel sicher austauschen.

Die asymmetrische Verschlüsselung arbeitet mit zwei Schlüsseln. Ein öffentlicher Schlüssel dient zur Verschlüsselung, ein privater zur Entschlüsselung. Der private Schlüssel muss nicht geteilt werden. Das macht dieses Verfahren besonders geeignet für Kommunikation über offene Netzwerke, auch wenn es mehr Rechenleistung erfordert.

Gibt es Schwachstellen in kryptografischen Systemen?

Ja, Schwachstellen entstehen meist nicht durch die Kryptographie selbst, sondern durch fehlerhafte Implementierung oder falsche Konfiguration. Unsachgemäß eingesetzte kryptografische Verschlüsselung kann Systeme angreifbar machen. Zudem stellen neue Technologien wie Quantencomputer potenzielle zukünftige Herausforderungen dar, weshalb sich kryptografische Standards ständig weiterentwickeln.

Kann Kryptographie geknackt werden?

Theoretisch ja. In der Praxis ist moderne Kryptographie mit heutiger Technologie extrem schwer zu knacken, sofern sie korrekt implementiert wird. Dennoch könnten zukünftige Entwicklungen, insbesondere leistungsfähige Quantencomputer, neue kryptografische Verfahren erforderlich machen.

Machen Sie den ersten Schritt, um sich online zu schützen. Testen Sie ExpressVPN risikofrei.

Hol dir ExpressVPN