暗号とは、情報を保護して、意図した受信者だけがアクセスできるようにする科学です。暗号はデジタル世界を守る目に見えないエンジンであり、プライベートメッセージから金融データまで、あらゆる情報を保護する役割を担っています。

この記事では、暗号の仕組みや重要性、そして今後の展望についてご説明します。また、よくある誤解を整理し、暗号の日常生活における応用例についてもご紹介していきます。

暗号を簡単に解説

暗号は、許可されていない限り、誰も情報を読むことができないようにする仕組みです。基本的には、「暗号化」と呼ばれるプロセスで、読み取り可能なデータ(平文)を読み取り不可能なデータ(暗号文)に変換することを言います。

暗号の簡単な例として、シーザー暗号があります。これは、固定のシフト値(鍵と呼ばれる)を使って、メッセージ内の各文字を別の文字に変換する古典的な方法です。例えば、シフト値が3(n = 3)の場合、AはD、BはE、というように変化します。この鍵を使うと、HELLOはKHOORになります。

シーザー暗号による暗号化 |

|

|---|---|

| アルファベット | n = 3 |

| A | D |

| B | E |

| C | F |

| D | G |

| E | H |

もちろん、現代のサイバーセキュリティの世界では、機密情報を保護するために、はるかに複雑なコード(暗号化方式)が使われています。こうした暗号は高度な数学に基づいており、正しい暗号鍵を持つ人だけが解いて元のメッセージを読み取れるような、非常に難しいパズルのような仕組みになっています。

デジタル世界において暗号が重要な理由とは

日々、膨大な量の機密情報がインターネット上を行き交い、世界中のサーバーに保存されています。これには、個人のメッセージ、銀行取引の詳細、医療記録、企業データなどが含まれます。保護されていなければ、これらのデータは傍受や盗難、改ざんなどの危険にさらされます。

サイバー犯罪者がこれらのデータを入手すると、個人情報の盗難や金融詐欺、機密情報の漏えい、重要なサービスの妨害などにつながる可能性があるのです。こうした侵害が当たり前になれば、誰もオンラインシステムを信頼できなくなってしまいます。それでは、デジタル化が進む現代社会にとって、大きな問題となるでしょう。

つまり、暗号は単にデータを保護するだけのものではないということです。暗号は情報を保護し、整合性を維持して、認証を可能にすることで、デジタル通信やオンライン取引への信頼を支えているのです。

暗号の歴史

暗号は、新しい技術ではありません。それは、数千年も前から存在しているのです。ここでは、文字を別の文字や数字に置き換えるといった単純な置換技術から、今日私たちが利用している複雑なデジタル暗号化システムへとどのように進化してきたのかを、簡単に見ていきましょう。

シーザー暗号から現代の暗号化へ

前述のシーザー暗号は、紀元前1世紀にジュリアス・シーザーが機密性の高い軍事情報を守るために使用したものです。

15世紀には、イタリアの建築家レオン・バッティスタ・アルベルティが、単一のメッセージ内で複数のアルファベットのシフトを使う最初の多アルファベット暗号を開発しました。これにより、単純なパターン推測による解読が、はるかに困難になったのです。

20世紀になると、暗号は機械の時代へと移行しました。第二次世界大戦中にナチス・ドイツが使用したエニグマ暗号機は、回転するディスクの仕組みを用いて、常に変化する暗号を生成していました。

そして、コンピューターの発達により、暗号はデジタル時代へと移行したのです。暗号化は機械装置から数学的アルゴリズムへと移り変わり、今日私たちが頼りにしている複雑なシステムの基盤が築かれました。

現代暗号の発展における主な出来事

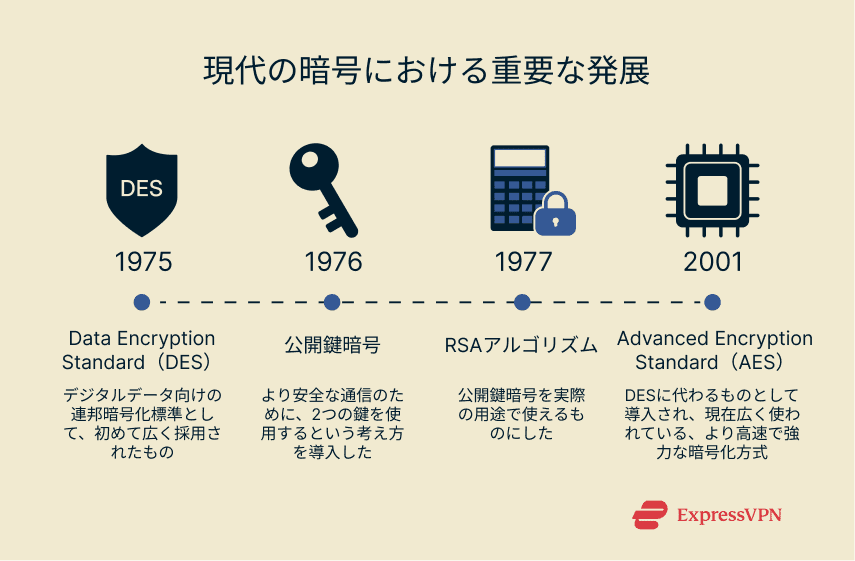

現代暗号における最も重要な発展の一つは、1975年にデータ暗号化規格(DES)が登場したことです。DESは、米国政府によって連邦標準として正式に承認された最初の暗号化アルゴリズムとなり、電子データを保護するための広く受け入れられた標準的な方法を提供しました。

もう一つの大きな進歩は、1976年に公開鍵暗号(PKC)が発明されたことです。それ以前は、メッセージの暗号化と復号には同じ秘密鍵を共有する必要がありました。そのため、鍵が傍受されたり盗まれたりする危険があったのです。

PKCは、公開鍵と秘密鍵という2つの異なる鍵を使用することで、この状況を変えました。公開鍵は、メッセージを送りたい人なら誰とでも自由に共有できますが、そのメッセージを復号できる秘密鍵はあなただけが持っています。秘密鍵は共有したり送信したりする必要がないため、攻撃者が盗むことははるかに困難です。これにより、特に面識のない人や信頼関係のない人同士の間でも、安全に秘密のメッセージを送れるようになりました。

その後まもなく、Rivest–Shamir–Adleman(RSA)アルゴリズムが開発されました。RSAは、実用に耐えるほど安全で効率的な初期の公開鍵方式の一つであり、信頼性の高い暗号化と復号の方法を提供することで、プライベートメールの送信やオンラインショッピング、銀行取引といった安全なオンライン活動を可能にしました。これは現在でも広く使われています。

時が経つにつれて、より強力なセキュリティを提供する新しい暗号化方式が古い方式に取って代わってきました。例えば、Advanced Encryption Standard(AES)は2001年に、従来のDESアルゴリズムに代わるものとして導入されました。コンピュータの高速化と高性能化に伴い、DESは解読されやすい、脆弱なものになったのです。AESはより強力な保護と高速な処理性能を提供することから、現在最も広く使用されている暗号化方式となっています。

暗号の基本原則

暗号システムは、いくつかの重要な原則とプロセスに基づいています。ここでは、その概要をご紹介します。

機密性・整合性・認証

暗号は、機密性、整合性、認証という3つの主要な情報セキュリティ目標を支えています。

- 機密性(またはデータ機密性)とは、情報を秘密に保ち、許可された人だけがアクセスできるようにすることを言います。

- 整合性とは、保存中または送信中に情報が変更、削除、改ざんされていないことを保証することです。

- 認証とは、通信に関与する当事者の身元を確認することです。つまり、相手が偽者ではなく、正しい人またはシステムであることを確かめることを意味します。

暗号化と復号化

暗号の中心には、暗号化と復号化という2つの重要なプロセスがあります。

暗号化は、データに鍵をかけるようなものです。読み取れる情報を、意味のない文字列(暗号文)に変換するため、たとえ権限のない人がアクセスしたとしても、その情報は役に立ちません。

復号化は、それを元に戻す鍵です。復号は、このプロセスを逆にし、読み取れない形に変換された情報を、再び理解できる形に戻します。

ほとんどの暗号システムでは、データを復号できる鍵を持つのはサービスプロバイダ(メールプロバイダやインスタントメッセージサービスなど)と受信者だけです。一部のシステムではさらに一歩進み、サービスプロバイダでさえメッセージにアクセスできないようにしています。これは、エンドツーエンド暗号化(E2EE)と呼ばれています。

暗号方式の種類と仕組み

暗号にはいくつかの種類があり、それぞれに異なる強みや用途があります。データの暗号化や復号化に重点を置くものもあれば、情報が改ざんされていないことを確認するために使われるものもあります。主な種類の仕組みは次のとおりです。

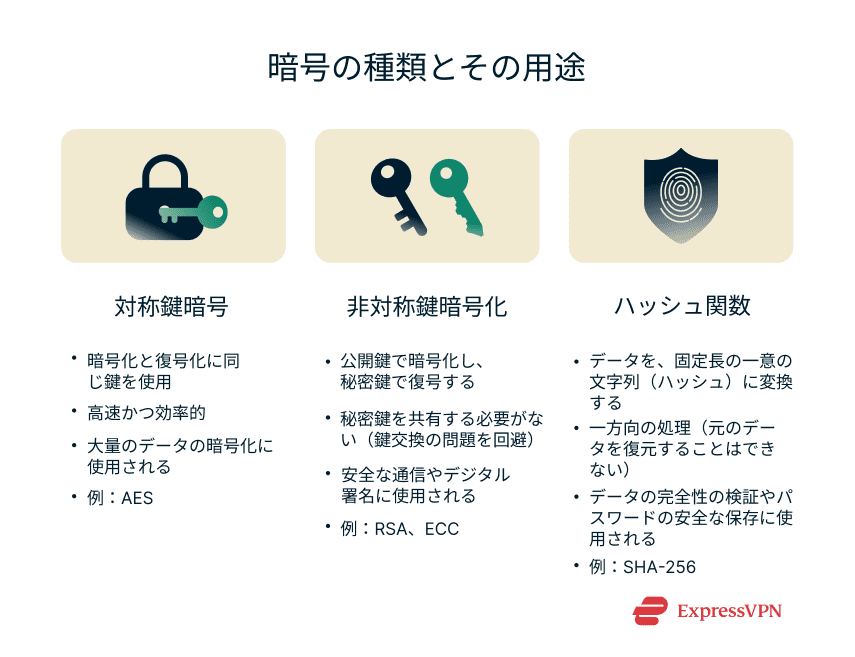

対称鍵暗号

対称鍵暗号では、データの暗号化と復号化の両方に同じ鍵を使用します。対象鍵暗号は仕組みがシンプルで、非対称鍵暗号よりも計算能力をあまり必要としないため、高速で効率的です。そのため、ファイルやデータベース、信頼できるネットワーク内の通信など、大量のデータを暗号化する際によく利用されます。

この方式では1つの鍵しか使われないため、第三者に鍵を取得されたり、不正アクセスされたりしないようにするには、安全な鍵交換のメカニズムが不可欠です。

AESは広く使われている対称暗号アルゴリズムの一例です。セキュリティ専門家から信頼を寄せられており、ExpressVPNの暗号化の基盤にもなっています。

非対称鍵暗号化

非対称鍵暗号(PKCとも呼ばれます)は、2つの異なる暗号鍵を使用します。1つは自由に共有できる公開鍵、もう1つは秘密にしなければならない秘密鍵です。エンドツーエンド暗号化(E2EE)では、送信者は受信者の公開鍵を使ってメッセージを暗号化し、受信者だけが自分の秘密鍵を使って復号化できます。

非対称鍵暗号が対称鍵暗号と比べて優れている点の一つは、復号鍵を共有する必要がないことです。

また、非対称暗号は、手紙を封する時に使う「封印」のようなデジタルの仕組みによって、認証と整合性を実現することもできます。送信者が自分の秘密鍵でメッセージにデジタルで「封印」をすると、そのメッセージが確かに送信者から送られたものであること(認証)が証明されます。さらに、その署名によって、メッセージが署名された後に開封されたり変更されたりしていないこと(整合性)も確認できます。送信者の公開鍵を持っていれば、誰でもこの署名を検証して、その両方を確認可能です。

RSAおよび楕円曲線暗号(ECC)は、広く使われている非対称暗号アルゴリズムです。

ハッシュ関数

ハッシュ関数は、任意のデータを受け取り、それをハッシュと呼ばれる固定長の文字列に変換します。これは暗号化とは異なります。なぜなら、ハッシュ関数は一方向の処理だからです。データがハッシュに変換されると、元のデータを復元することは事実上不可能になります。

ハッシュ化は、データの整合性を確認したり、パスワードなどの機密情報を安全に保存したりする際に役立ちます。ハッシュを比較することで、システムはデータが改ざんされていないかをすばやく確認したり、実際のパスワードを明かすことなくユーザーのパスワードを確認したりできます。

代表的なハッシュ関数には、SHA-256(Secure Hash Algorithm 256)などがあります。

暗号鍵の管理

暗号化方式がどれほど強力であっても、暗号鍵が適切に処理されていなければ機能しません。暗号鍵の管理とは、これらの鍵を安全に作成・保管・配布し、最終的に破棄するまでの一連のプロセスのことです。適切な鍵管理を行うことで、許可された人やシステムだけが鍵にアクセスできるようになり、不正使用や盗難を防ぐことができます。

暗号アルゴリズム

暗号は、対称暗号や非対称暗号といった基本的な原理に基づいていますが、実際のセキュリティは、これらの原理を実装するアルゴリズムに依存しています。ここでは、現在広く利用されている代表的な暗号アルゴリズムを3つ、簡単にご紹介します。

- AES:AESは高速で信頼性の高い対称暗号方式で、ファイルの保存、ハードドライブの保護、VPN接続などのインターネット通信の保護に適しています。AESは強力なセキュリティと高いパフォーマンスを備えており、世界中の銀行、政府機関、テック企業から高く評価されています。

- RSA:RSAは、デジタル署名、安全なメール、ウェブサイトの暗号化(HTTPSなど)で広く利用されている、確立された非対称暗号方式です。

- ECC:ECCは、RSAと同等のセキュリティをより短い鍵で実現できる、比較的新しい非対称暗号方式です。これにより、特にスマートフォンやIoTデバイス、その他処理能力が限られているシステムなどで、高速かつ効率的に動作します。近年では、多くの最新アプリやサービスでRSAの代わりにECCが採用されるケースが増えています。

サイバーセキュリティにおける暗号の利用

暗号は、サイバーセキュリティにおいて以下のような重要な役割を果たしています。

- データ保護とプライバシー:暗号は機密情報を暗号化し、不正アクセスを防ぐことで、個人情報、財務データ、企業秘密などの情報を安全に保護することで、データセキュリティを強化します。

- デジタル署名と否認防止:デジタル署名は暗号鍵を使ってメッセージや文書の真正性を確認する仕組みで、送信者が後から関与を否定できないようにします(否認防止)。

- エンティティ認証と安全なセッション:暗号プロトコルは、ユーザーやデバイスの正当性を確認し、安全な通信チャネルを確立することで、なりすましや盗聴から通信を保護します。

- VPN:ExpressVPNのようなVPNは、暗号を使ってパブリックネットワーク上に暗号化されたトンネルを作り、第三者からユーザーのデータを保護します。さまざまなVPNプロトコルが異なる暗号方式やセキュリティ機能を提供しており、接続の安全性と信頼性を支えているのです。

- メールとウェブのセキュリティ:暗号は、TLS(Transport Layer Security)やSSL(Secure Sockets Layer)などのプロトコルを通じてメール通信やウェブ通信を保護し、情報が傍受されたり改ざんされたりするのを防ぎます。

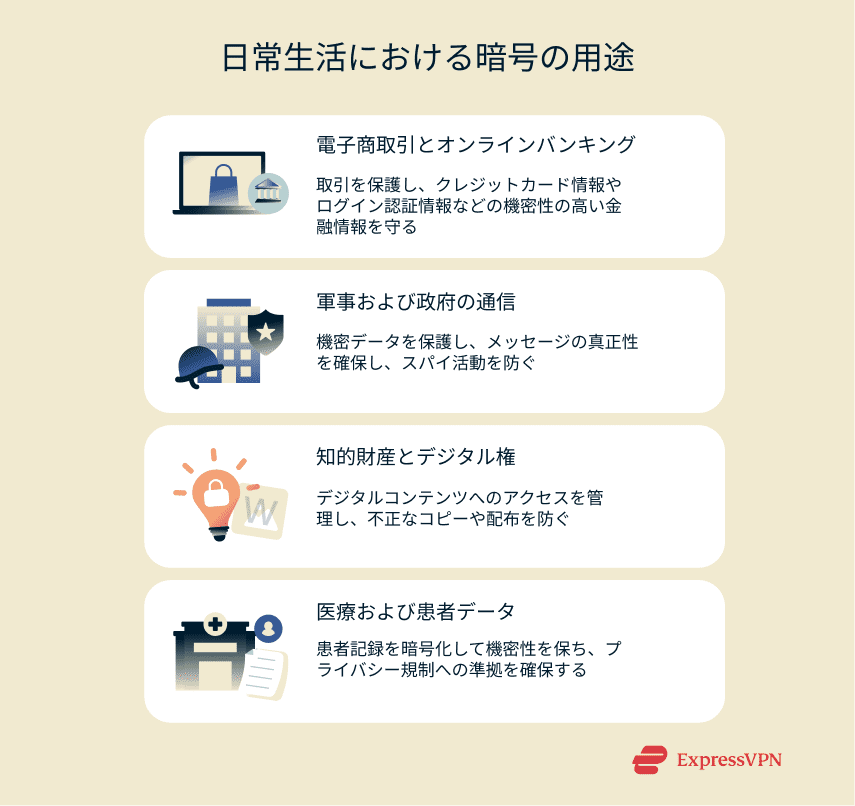

日常生活における暗号の活用

暗号は、機密情報を保護し、安全なやり取りを可能にするために、日常生活のさまざまな重要分野で重要な役割を果たしています。主な例として、次のようなものがあります。

- 電子商取引とオンラインバンキング:暗号は、顧客と銀行やオンラインストアの間でやり取りされるデータを暗号化することで、金融取引や個人情報を保護します。HTTPSなどの安全なプロトコルは暗号の仕組みに基づいており、クレジットカード情報、ログイン情報、購入履歴を保護してプライバシーを守り、不正利用を防ぎます。

- 軍事および政府の通信:政府は暗号を利用して機密情報を保護し、軍部隊、情報機関、外交機関の間の通信チャネルを安全に保っています。強力な暗号化は、スパイ活動を防ぎ、メッセージの真正性を保証し、国家安全保障を守るのに役立ちます。

- 知的財産とデジタル権:暗号は、デジタル著作権管理(DRM)を通じて、ソフトウェア、音楽、動画、電子書籍などのデジタルコンテンツを保護するのに役立ちます。暗号化によってアクセス権や利用権を制御し、不正コピーや不正配布を防ぐことで、制作者の知的財産を保護するのです。

- 医療と患者データの保護:医療機関は暗号を利用して機密性の高い患者記録を保護し、HIPAA(医療保険の携行性と責任に関する法律)などのプライバシー規制に対応しています。暗号化は、データの保存時だけでなく、医師・病院・保険会社の間で送信される際にもデータを保護し、患者情報の機密性を守り、データ漏洩を防ぎます。

暗号に関する標準と規制

暗号はサイバーセキュリティとデジタルインフラにとって不可欠です。ですから、暗号化方式の安全性、相互運用性、そして将来の脅威への対応を確保するための国際標準や政府の規制が設けられています。

NISTガイドラインと国際標準

米国国立標準技術研究所(NIST)は、デジタル情報を保護するために暗号をどのように利用するかを定めるうえで中心的な役割を果たしています。NISTはAESの選定プロセスを主導し、RSAなど広く利用されている公開鍵方式を公式標準に採用しました。暗号の発展におけるNISTのリーダーシップは国際的に認められており、その公開性の高い検証プロセスは、米国の機関だけでなく世界中のパートナーから信頼されています。

NISTに加え、国際標準化機構(ISO)、インターネット技術特別調査委員会(IETF)、欧州ネットワーク・情報セキュリティ機関(ENISA)などの国際機関も、暗号ツールが国境や業界を越えて安全に相互運用できるよう、国際標準を策定しています。こうした取り組みにより、相互接続された世界において一貫性と信頼性の高い保護が実現されているのです。

規制対象業界におけるコンプライアンス

銀行、医療、オンラインIDなど、機密情報を扱う業界では、強力で標準化された暗号方式を用いてデータを保護することが法律で義務付けられています。例えば米国では、医療機関はHIPAA、金融機関はグラム・リーチ・ブライリー法(GLBA)、政府機関は連邦情報セキュリティ近代化法(FISMA)に従わなければなりません。

これらの要件を満たさない組織は、監査、罰金、その他の規制措置を受ける可能性があります。

量子脅威に対する将来的な対応

量子コンピュータは、量子力学の原理を利用して、従来のコンピュータとは根本的に異なる方法で問題を解決する新しい技術です。研究によると、十分に強力な量子コンピュータが実現すれば、RSAやECCなど現在広く使われている暗号方式を破る可能性があるとされています。

現時点では、そのような性能を持つ量子コンピュータは存在していません。しかし多くの専門家は、そういった量子コンピュータの台頭は時間の問題だと考えています。そのためNISTは、量子耐性アルゴリズムの開発に向けた世界的な取り組みを主導しています。最初の公式標準は2024年に公開され、耐量子暗号(PQC)への世界的な移行が始まりました。

政府、銀行、その他の組織は、将来の脅威に備え、長期的なデータセキュリティを確保するためにPQCの導入を進めることが推奨されています。

ExpressVPNは最近、NISTが承認したModule-Lattice-Based Key-Encapsulation Mechanism(ML-KEM)の耐量子暗号標準を独自のLightwayプロトコルに統合し、ユーザーの将来に備えたデータセキュリティを確保しています。

暗号に関するよくある誤解

セキュリティにおいて重要な役割を果たしているにもかかわらず、暗号はしばしば誤解されています。ここでは、よくある誤解をいくつかご紹介します。

暗号化は解読不可能

技術的に言えば、暗号化が真に解読不可能であったことはこれまで一度もありません。とはいえ、現代の暗号化方式は、現在の技術で解読しようとすると現実的とはいえないほど長い時間がかかるように設計されています。それは数百万年、あるいは数十億年に及ぶのです。そのため、正しく使用していれば、実際の用途においては非常に高い安全性を誇ります。

しかし、量子コンピューティングのような技術の進歩により、将来の脅威に対しても安全性を維持するためには、暗号の標準を継続的に進化させていく必要があるのです。

暗号を使うのはサイバー犯罪者だけ

暗号は、プライバシーとセキュリティを守るための基本的な技術であり、政府、企業、そして一般の人々によって日常的に使われています。オンラインバンキング、メッセージングアプリ、さらにはあなたが訪れるウェブサイトでさえも、暗号によって保護されています。つまり、暗号は犯罪者のためだけのツールというわけではなく、現代のデジタル社会を安全に保つための重要な仕組みなのです。

暗号はサイバーセキュリティと同じ

サイバーセキュリティは幅広い分野を指し、ネットワークやデバイスの保護から、ユーザーアクセスの管理、脅威の検知、攻撃への対応まで、さまざまな取り組みを含みます。一方、暗号は、そのサイバーセキュリティ全体の中で使われる数多くのツールのうちの一つにすぎません。

FAQ:暗号に関するよくある質問

暗号はどのようにデータを保護しますか?

暗号は、データを読み取れない形式に変換することで保護します。この形式は、許可された当事者だけが解読できます。これにより、たとえデータが傍受されたり、不正なユーザーにアクセスされたりした場合でも、データの安全性とプライバシーが守られます。

暗号は暗号化にのみ使われますか?

いいえ、暗号は単にデータを暗号化するだけのものではありません。認証やデジタル署名、安全な鍵交換、データの完全性の検証などにも使われます。これらはすべて、安全な通信とオンライン上の信頼を支えるために不可欠な機能です。

対称暗号化と非対称暗号化の違いは何ですか?

対称暗号化では、データの暗号化と復号に同じ鍵を使用します。高速で効率的ですが、双方が事前にその鍵を安全に共有する必要があります。

非対称暗号化では、公開鍵を使って暗号化し、秘密鍵を使って復号します。秘密鍵を共有する必要はありません。そのため、公開されたネットワーク上での通信の安全性が向上しますが、処理速度は低下し、より多くの計算資源を必要とします。

暗号システムに脆弱性はありますか?

はい。システムの設定に誤りがある場合、暗号システムは脆弱になる可能性があります。暗号化の実装が不適切であったり、セキュリティ設定が誤っていたりすると、システムが攻撃にさらされる可能性があります。また、量子コンピューティングのような新しい技術の発展により、現在の暗号方式の一部は将来、時代遅れになるかもしれません。

暗号は破られることがありますか?

理論上は、破られることがあると言えます。しかし実際には、強力な現代の暗号を現在の技術で破ることは非常に困難です。とはいえ、量子コンピュータのような将来の技術の進展によって、新しい暗号技術が必要になる可能性があります。

ネット上で身を守るための第一歩を踏み出しましょう。リスクなしでExpressVPNをお試しください。

ExpressVPN を入手