İki faktörlü kimlik doğrulama nedir (2FA) ve nasıl güvenle kurulur

Günümüzde hesap koruması için bir şifre tek başına yeterli olmayabilir.

Şifreler bazen diğer kişisel bilgilerle birlikte dark web’de satışa çıkabilir. Siber suçluların zayıf ya da yeniden kullanılmış şifreleri tahmin etmesi ya da kırması çok daha kolaydır. Hesabınızı daha iyi şekilde korumak için, mümkün olan her yerde iki faktörlü kimlik doğrulamasını (2FA) açmanız önerilir.

2FA açık olduğunda, hesabınıza erişmek için şifreye ek olarak ikinci bir faktöre ihtiyacınız olur. Bu faktör genelde e-posta, uygulama veya kısa mesajla gönderilen bir kod şeklindedir ama biyometrik doğrulama ve donanım anahtarı gibi diğer seçenekler de yok değildir.

İki faktörlü kimlik doğrulama nasıl çalışır

2FA hesabınız için fazladan bir güvenlik seviyesi sağlar. Hesabınıza erişmek için şifre gibi tek bir bilgi yerine iki adet bilgi gerekir. Bu ikinci faktör, kullanılan 2FA yöntemine göre e-posta, telefon ya da doğrulama uygulamanıza gönderilen bir kod, parmak iziniz veya bir donanım anahtarı olabilir.

Çoğu 2FA yöntemi bir uygulama tarafından oluşturulan zamana dayalı tek seferlik şifreler (TOTP) kullanır. Daha sonra, erişmeye çalıştığınız site veya hizmet hedeflenen TOTP’yi bağımsız olarak oluşturmak için aynı algoritmayı kullanır. Böylece girdiğiniz TOTP’nin kendi oluşturduğu TOTP ile aynı olup olmadığını kontrol eder. Daha basit ama daha az güvenli bir yöntemde ise erişmeye çalıştığınız site, e-posta veya kısa mesaj yoluyla size rastgele oluşturulan bir kod gönderir. Her hâlükârda, doğru kodu girmek, hesaba giriş yapmaya çalışan kişinin siz olduğunu kanıtlamaya yarar.

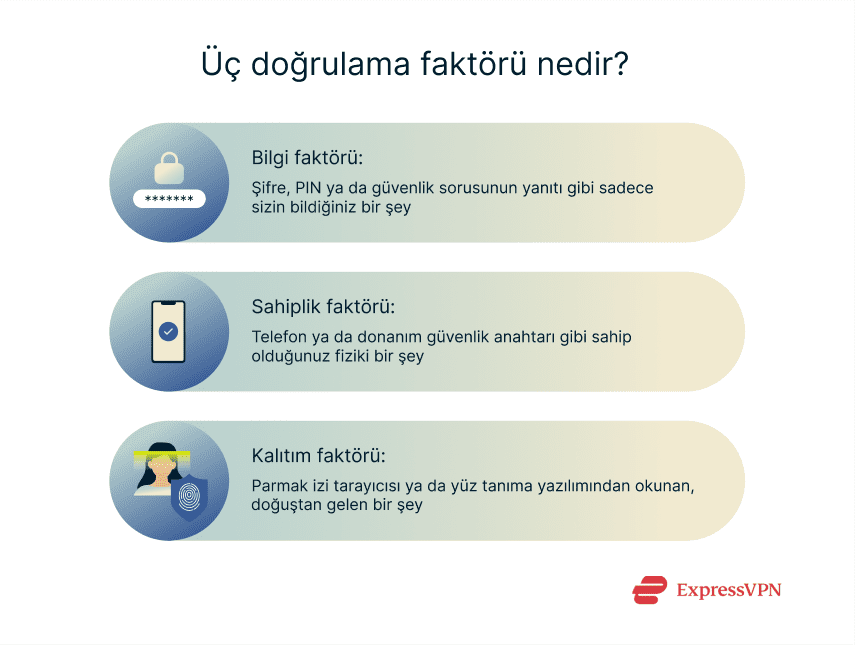

Doğrulama faktörleri nelerdir

Doğrulama faktörleri üç kategoriye ayrılır: bilgi (bildiğiniz bir şey), sahiplik (sahip olduğunuz bir şey) ve kalıtım (doğuştan gelen bir şey). 2FA hesabınızı korumak için iki farklı kategoriden birer faktör kullanır.

2FA’nız varsa bir tehdit, bu üç kategoriden birini ele geçirse bile yetkisiz erişimden korunmuş olursunuz. Üç doğrulama faktörünü anlarsanız hesabınızı korumanın en iyi yollarını bulabilirsiniz.

Bilgi faktörü (bildiğiniz bir şey)

Bilgi faktörleri arasında şifreler, PIN’ler ve güvenlik sorularına verilen yanıtlar olabilir. Bunlar çok yaygın bir şekilde kullanılır ama phishing, kaba kuvvet saldırısı ve veri ihlallerine karşı güvenlik seviyesi daha düşüktür. Web siteleri, uygulamalar ve şirketlerin büyük bir çoğunluğu bu faktörü az ya da çok kullanmaktadır.

Bilgi faktörünün güvenliğini artırmak istiyorsanız kolay tahmin edilebilir olmalarından kaçının. Bir şifre değiştiriyor ya da oluşturuyorsanız harf, rakam ve sembollerin rastgele bir kombinasyonunu kullanın. Sık kullanılan şifrelerden kaçının ve güvenli şifreler oluşturmak, saklamak ve yönetmek için ExpressKeys gibi bir şifre yöneticisi kullanmayı tercih edin.

Sahiplik faktörü (sahip olduğunuz bir şey)

Sahiplik faktöründe akıllı telefon ya da donanım güvenlik anahtarı gibi fiziki eşyalara bel bağlanır. Giriş yapmak için eşyanın kendisine sahip olunması gerektiğinden uzaktan saldırıların önüne geçilmiş olunur. Bu doğrulama faktörü genelde en güvenli faktör olarak kabul edilir ama kullanışsızdır ve fiziki doğrulama anahtarını kaybederseniz hesabınızı da kaybedeceğiniz anlamına gelebilir.

Kalıtım faktörü (doğuştan gelen bir şey)

Kalıtım faktörleri arasında parmak izin, yüz, ses ve göz gibi biyolojik özellikler bulunur. Bu faktör türü hem kullanışlı hem de kopyalaması zor olduğundan popüler bir seçimdir.

Bir şifrenin aksine biyometrik veriler değiştirilemez. Bu da biri parmak izi verilerine erişir ve üç boyutlu bir kopyasını çıkarırsa sorun olabileceği anlamına gelir. Siber suçlu bu durumda parmak iziyle eriştiğiniz hesaplarınızın tamamını kolaylıkla ele geçirebilir.

Bu sebeple kalıtım faktörünü yalnızca ek bir doğrulama yöntemi olarak kullanmanız önerilir. Her cihazın biyometrik doğrulamayı desteklemediğini de unutmamak gerekir.

2FA örnekleri

2FA’yı kullanma şekli, seçtiğiniz faktörlere ve erişmeye çalıştığınız hesaplara göre değişebilir. İşte 2FA’nın kullanım alanlarından bazıları:

- Google: Google hesabınıza yeni bir cihazda erişmek için telefonunuza gönderilen bir butona dokunmanız gerekebilir.

- Microsoft: Microsoft, kullanıcılarından şifreye ek olarak Microsoft Authenticator uygulamasını kullanmalarını ister. Bu uygulama 2FA işlevi gören geçici kodlar oluşturur.

- GitHub: GitHub’da giriş yapmak için geliştiricilerden hem şifre hem de bir TOTP doğrulama uygulaması ya da güvenlik anahtarı (FIDO/U2F) kullanmaları istenir.

- Bankacılık: Bankanız hesabınıza giriş yaparken ya da online alışveriş sırasında SMS ile gönderilen kodu girmenizi isteyebilir.

- İş yerleri: Pek çok şirket, personelin uzaktan güvenli erişimi için 2FA olarak donanım anahtarlarının kullanılmasını tercih eder.

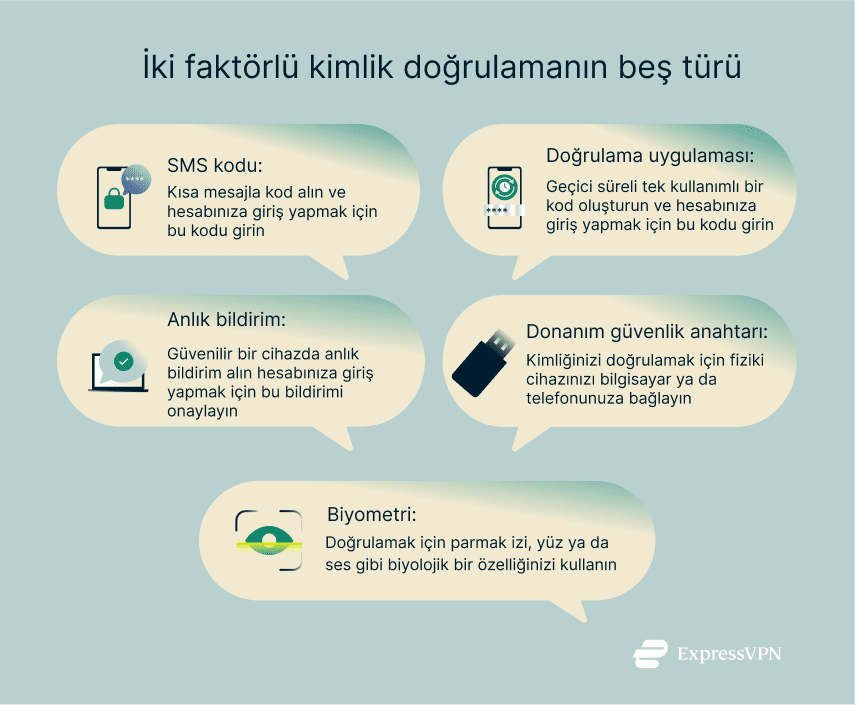

İki faktörlü kimlik doğrulama türleri

En sık kullanılan 2FA türleri; e-posta, SMS ya da doğrulama uygulaması ile gönderilen TOTP’lerdir. Diğer seçeneklerin arasında anlık bildirimler, donanım güvenlik anahtarları ve biyometrik bilgiler (parmak izi, yüz tanıma gibi) bulunur. Her yöntemin avantajları ve riskleri bulunur.

SMS kodları

En yaygın görülen 2FA, SMS tabanlı olandır ama bu yöntem diğerlerine göre daha az güvenlidir. Kullanımı son derece kolaydır: Telefonunuza kısa mesaj olarak bir kod gönderilir ve bu giriş yapmak için bu kodu girmeniz gerekir. Genelde kodu şifrenizden sonra girersiniz.

Ancak bunun birtakım riskleri vardır. Saldırganlar kısa mesajları kendi cihazlarına göndermek için SIM swapping adlı yöntemi kullanabilirler. Doğru zamanda gönderilen bir phishing linkiyle kodu doğrudan onlara göndermenizi sağlayabilirler. Hatta bazı becerikli hacker’lar, kodları ele geçirmek için telefon sistemlerindeki güvenlik açıklarını bile kullanabilirler ama bu yöntem genelde göz önündeki kişilere karşı kullanılır.

Ne olursa olsun, bu yöntem sadece şifreye bel bağlamaktan güvenlidir. Bir SMS kodunu ele geçirmek fazlaca teknik bilgi gerektirir. Biri bunu başarabiliyorsa sadece şifreyle korunan bir hesaba da her hâlükârda erişebilecektir. Yine de şirketlerin ve gizliliğine önem veren kullanıcıların bunun yerine bir doğrulama uygulaması ya da donanım güvenlik anahtarı kullanmaları önerilir.

Doğrulama uygulamaları

Google Authenticator ve Authy gibi uygulamalar yalnızca kısa bir süreliğine kullanılabilen TOTP ya da karekodlar oluşturur. Bu kodlar yerel cihazda oluşturulduğu ve dolayısıyla güvenli olmayan bir ağda bile ele geçirilemeyeceği için SMS’lere göre daha güvenlidir.

Anlık bildirimler

Anlık bildirim gönderilen 2FA’da girişi doğrulamada kullanılacak güvendiğiniz bir cihaz belirlenir. Giriş teşebbüsünde bulunduğunuzda, güvendiğiniz cihazda bunu girişimi onaylamanızı ya da reddetmenizi isteyen bir bildirim alırsınız.

Bildirime tıklamak ya da dokunmak bir kod girmekten daha hızlıdır ama bildirim yorgunluğundan olumsuz etkilenebilir. Bazı kullanıcılar bu tarz bildirimler görmeye o kadar alışmıştır ki hesaba giriş yapan kişi olmasalar bile hiç düşünmeden evet tuşuna basabilirler. Bazı platformlar buna karşı koruma için bildirimleri daha detaylı hâle getirirler ama herkesten bunu yapmasını beklemek doğru olmaz. Bu güvenlik açığına rağmen bildirim tabanlı 2FA, SMM ve e-posta yöntemlerine göre daha güvenlidir.

Donanım güvenlik anahtarları (U2F, FIDO)

YubiKeys gibi donanım tabanlı 2FA yöntemler daha yüksek bir koruma seviyesi sağlar. Bu anahtarlar phishing saldırılarından etkilenmez ve uzaktan ele geçirilemez. Doğrulama işlemini tamamlamak için tek yapmanız gereken, anahtarı cihazınıza takmaktır. Tabii bu, anahtarı kaybederseniz hesabınızı da kaybedebileceğiniz anlamına da gelir. Dolayısıyla birden fazla anahtar satın almanız ve hepsini hesaplarınıza bağlamanız önerilir. Donanım anahtarları hassas bilgi içeren ya da değeri yüksek hesapları korumak için idealdir.

Biyometrik doğrulama

Biyometrik 2FA ikinci faktör olarak parmak izi veya da yüz gibi fiziksel özelliklerden yararlanır. Hızlı ve kullanışlı olmakla beraber kusursuz da değildir. Ele geçirilen bir biyometrik veriyi değiştiremezsiniz ve zayıf sistemlere spoofing saldırısı yapmak mümkündür. Her cihaz biyometrik girişleri desteklemediği için her an ulaşamıyor olmanız da diğer bir eksisidir.

İki faktörlü kimlik doğrulama nasıl kurulur

2FA’nın nasıl kurulacağı, kullandığınız uygulama ve web sitesine göre değişir; bazıları 2FA’yı desteklemez bile. 2FA’yı açmak için site ya da uygulamada giriş yapın ve hesap ya da güvenlik ayarlarında bulabileceğiniz 2FA ayarları kısmına gidin. 2FA ayarlarını bulamadıysanız müşteri hizmetlerine ulaşıp böyle bir hizmetlerinin olup olmadığını sorun.

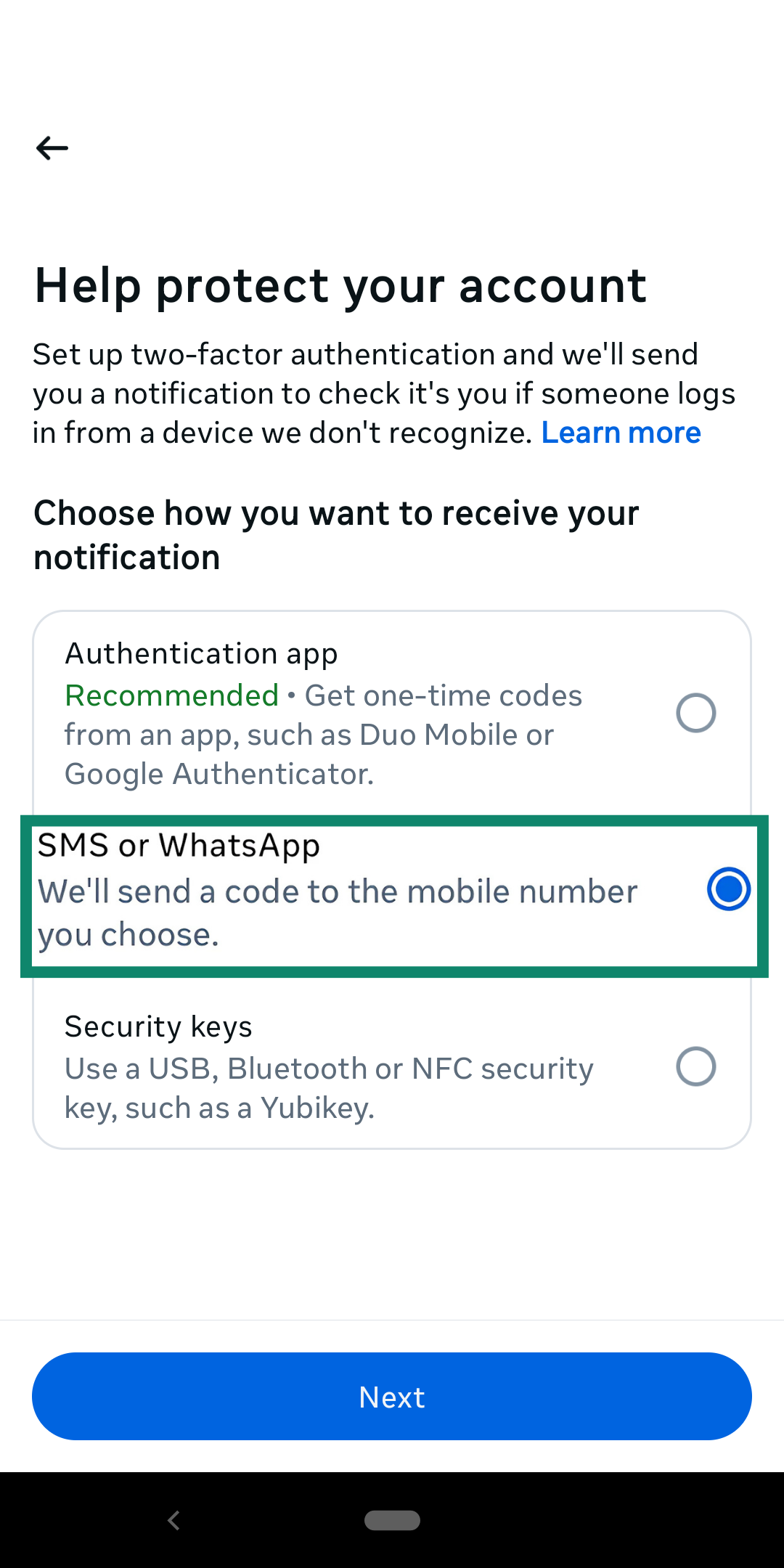

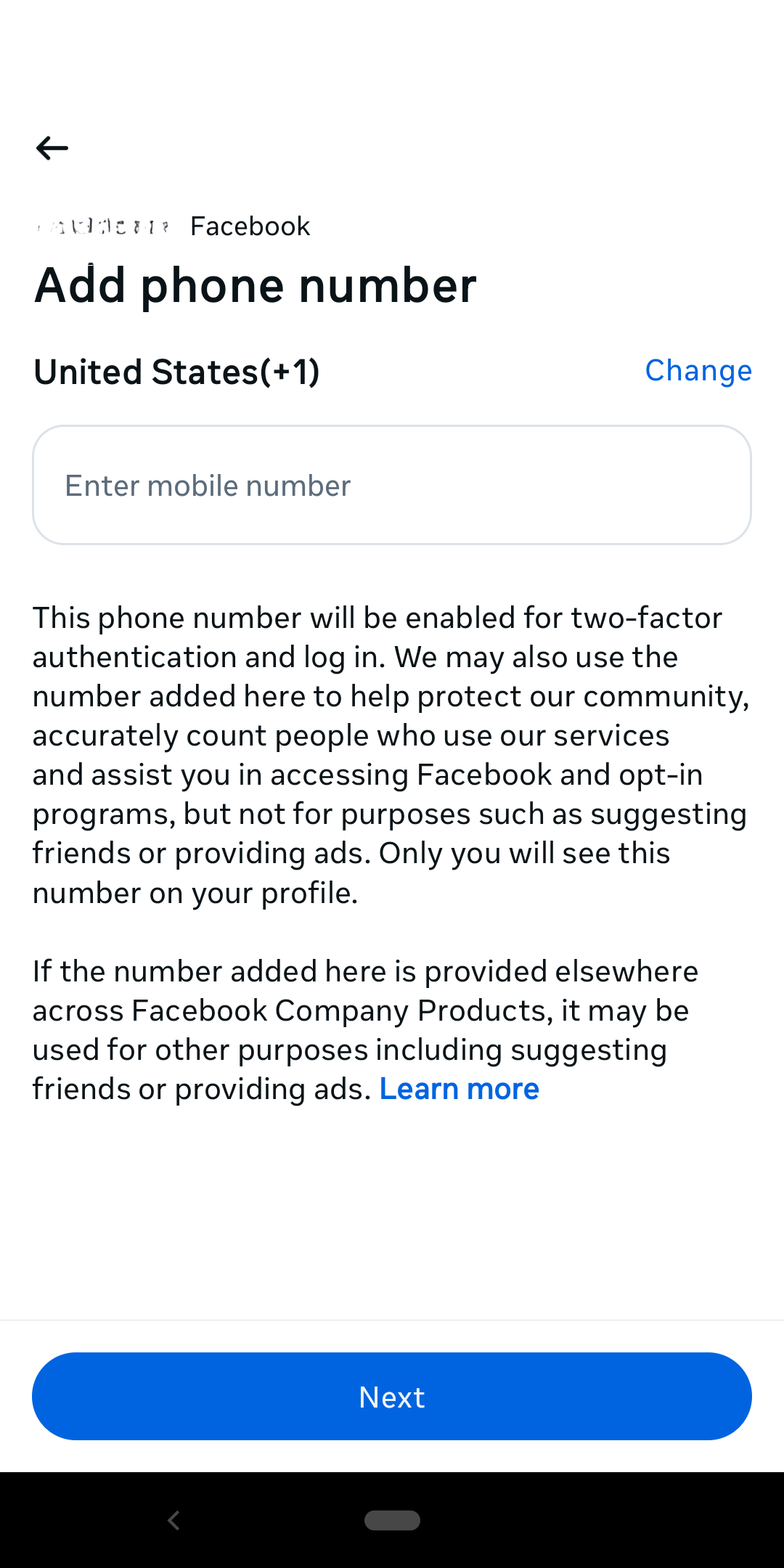

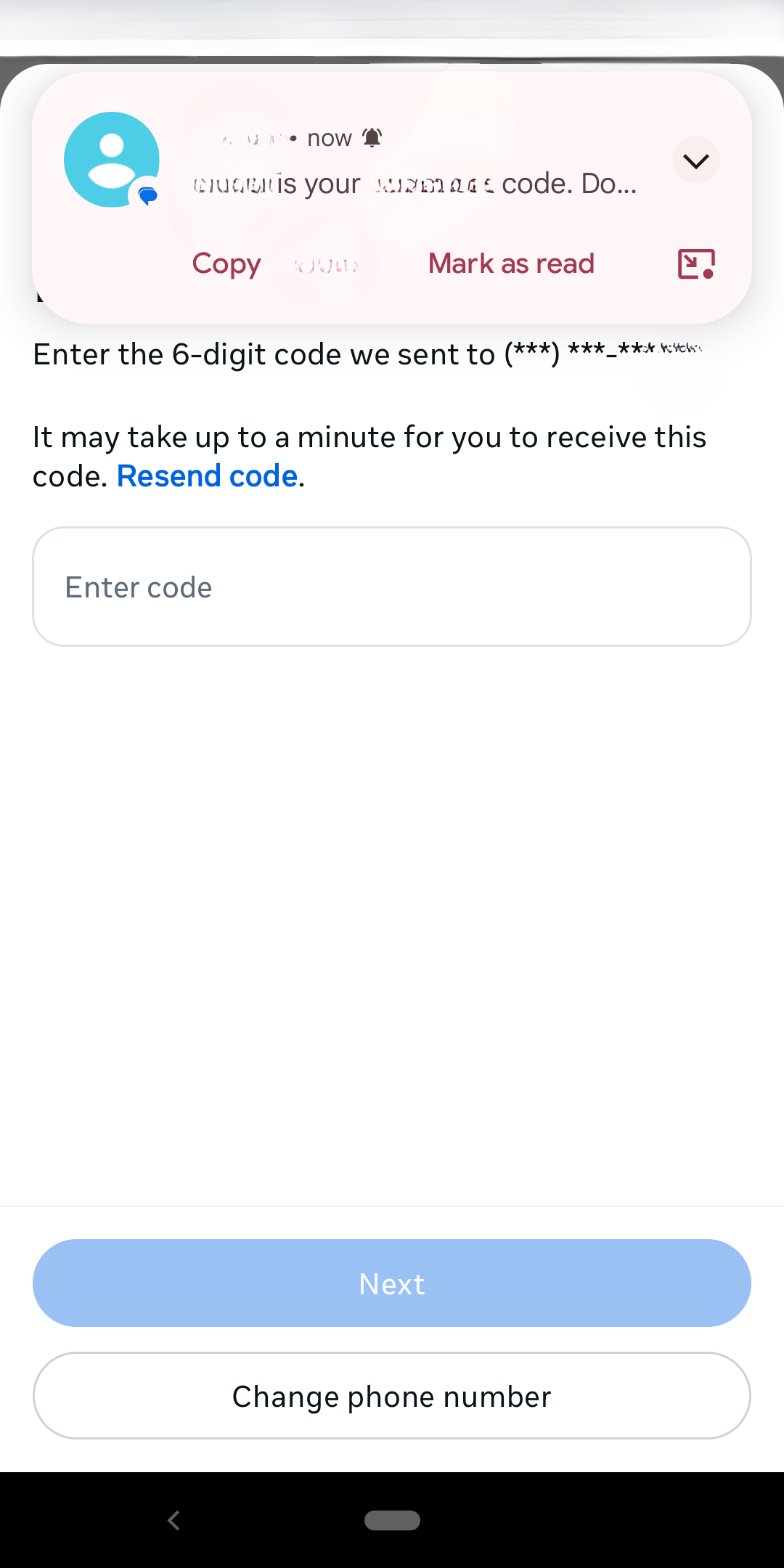

SMS ile kurulum

Kurulumu ve kullanımı en kolay 2FA yöntemi, kısa mesajdır. SMS doğrulamasını hemen her site ya da platformda şu şekilde açabilirsiniz:

- Hesabınızın güvenlik ayarlarına gidin. Uygulamaya göre, şifre güvenliği ayarlarına ya da hesap merkezine gitmeniz gerekebilir.

- 2FA yöntemi olarak SMS/kısa mesajı seçin.

- Telefon numaranızı girin.

- SMS ile gönderilen doğrulama kodunu girin.

- Değişiklikleri kaydedin.

Kimlik doğrulama uygulaması kurulumu

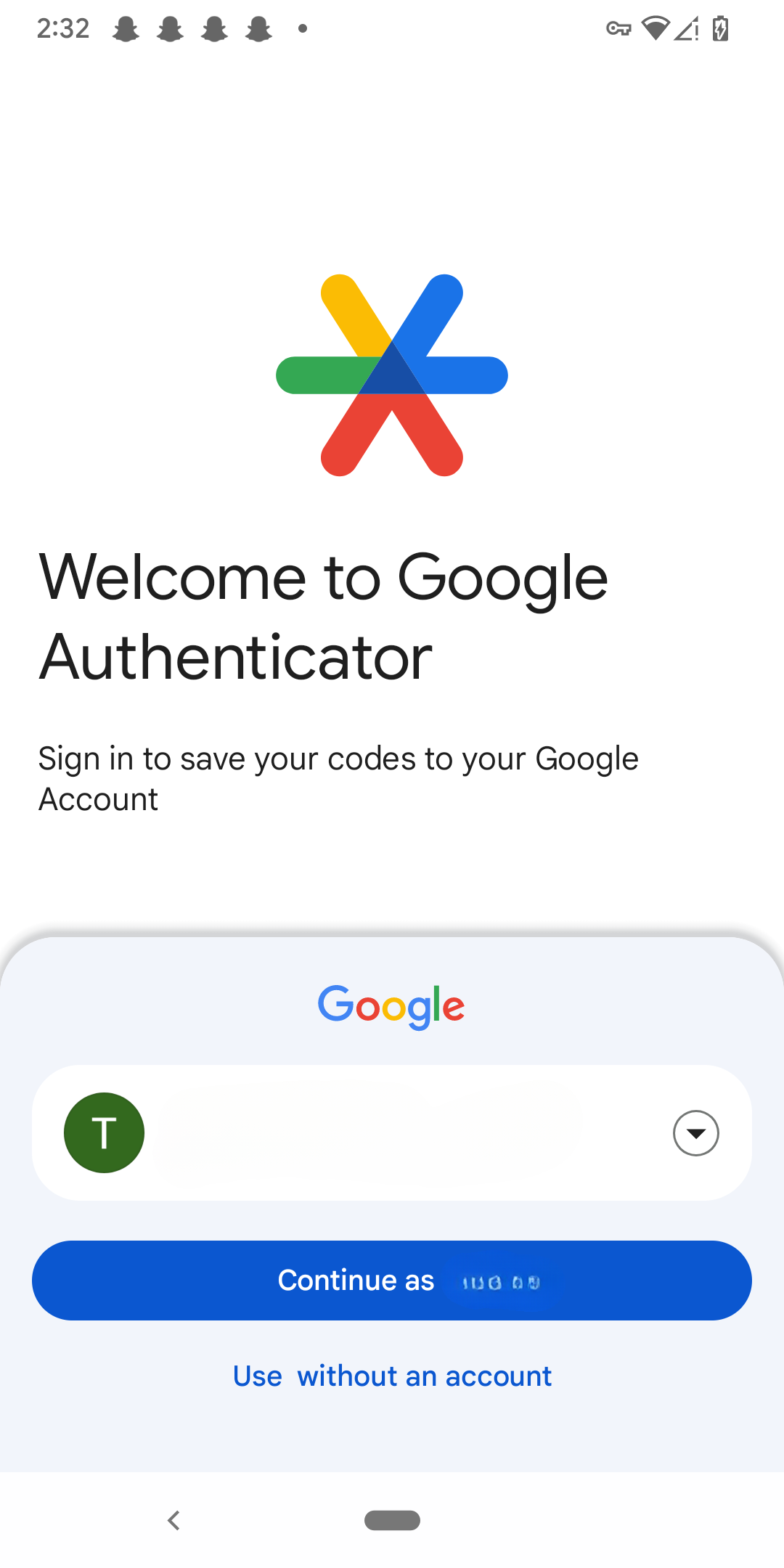

Doğrulama uygulamaları, hesabınıza bağladığınız üçüncü taraf uygulamalardır. Şimdi size örnek olarak Google Authenticator’ı nasıl kuracağını göstereceğiz:

- Telefonunuzun uygulama mağazasından Google Authenticator uygulamasını yükleyin.

- Uygulamayı açın ve Google hesabınıza giriş yapın.

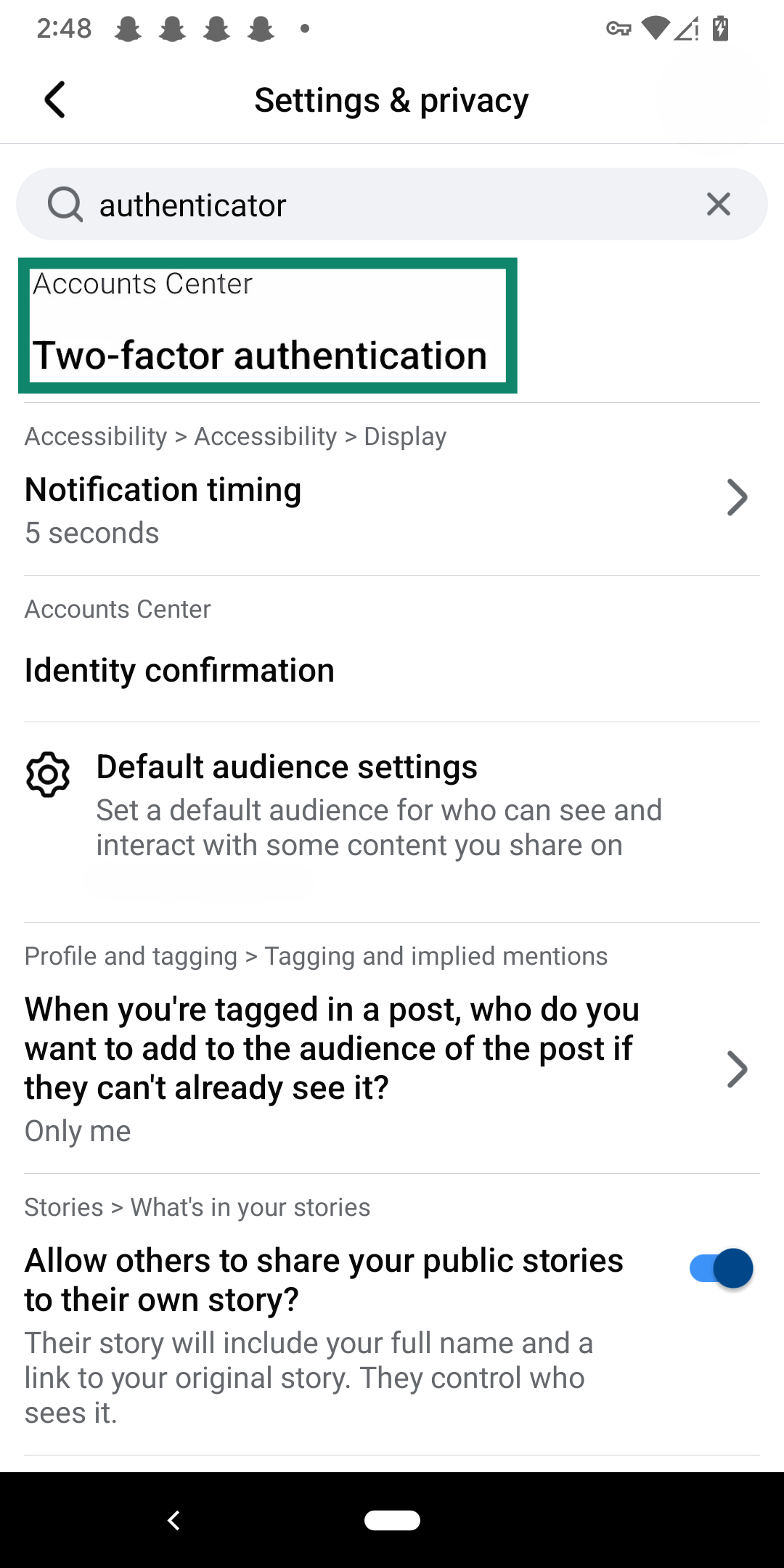

- Şimdi de 2FA eklemek istediğiniz hesap, uygulama ya da hizmete giriş yapın.

- 2FA seçeneğini bulun. Muhtemelen gizlilik ya da güvenlik ayarlarında olacaktır.

- Doğrulama uygulaması ya da benzer bir seçeneğe tıklayın. Kullanılan ifade değişkenlik gösterebilir.

- Verilen kodu Authenticator’a yapıştırabilir ya da karekodu tarayabilirsiniz.

- Google Authenticator uygulamasına dönün. Sağ alt köşedeki çok renkli + simgesine basın.

- Burada ister kodu girebilir, isterseniz de karekodu tarayabilirsiniz.

- Yedek kodlarınızı bir yere not alın.

Unutmayın ki Google Authenticator, diğer uygulamaların aksine konumunuz, kişileriniz ve cihaz tanımlayıcıları gibi kişisel bilgilerinizi toplayacaktır. Dolayısıyla onun yerine kendi içinde doğrulayıcısı olan bir şifre yöneticisi kullanmayı düşünebilirsiniz.

-

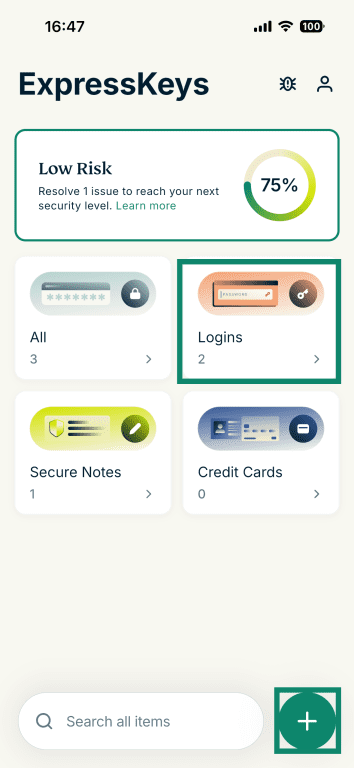

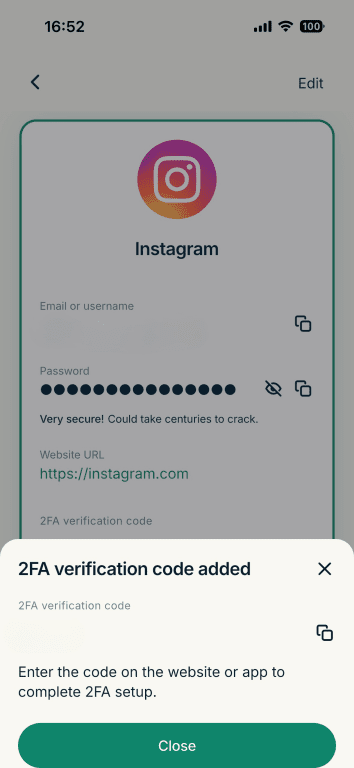

Her şifre yöneticisinin kendi doğrulayıcısı yoktur ama ExpressKeys gibi uygulamalar, uygulama tabanlı 2FA’yı destekleyen hesapların her şifresi için 2FA anahtarı oluşturabilir. Bunu şu şekilde yapabilirsiniz:

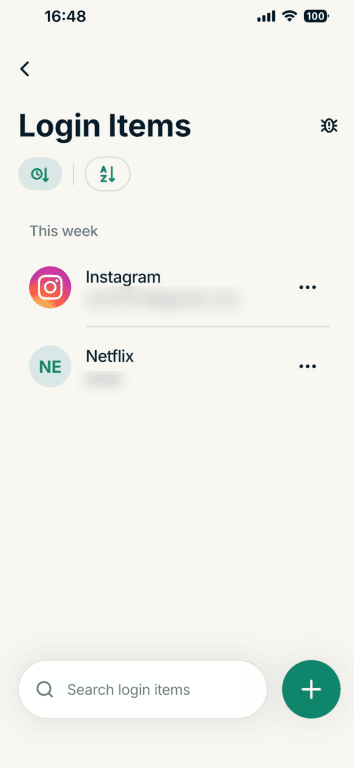

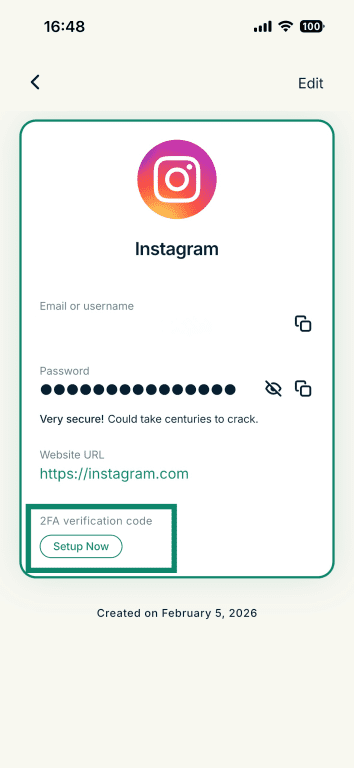

- ExpressKeys uygulamasını açın ve Logins (Girişler) butonuna basın. 2FA’yı açmak istediğiniz hesap için giriş bilgisi oluşturmadıysanız ilk önce bunu yapmak için alttaki + simgesine tıklayın.

- 2FA’yı kurmak istediğiniz hesaba basın ve giriş ögesinin doğru siteye giden bir web site URL’si içerdiğinden emin olun.

- 2FA doğrulama kodu altından Tap Setup Now (Şimdi Kur) butonuna basın.

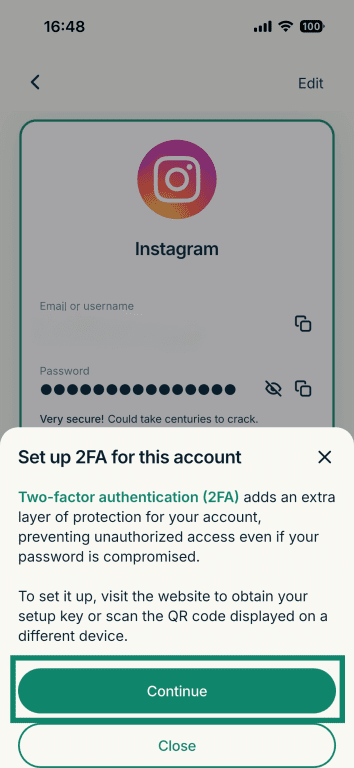

- Açılır pencereden Continue (Devam) butonuna basın.

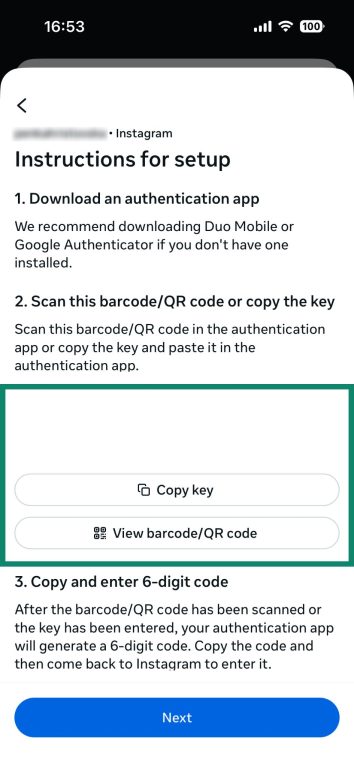

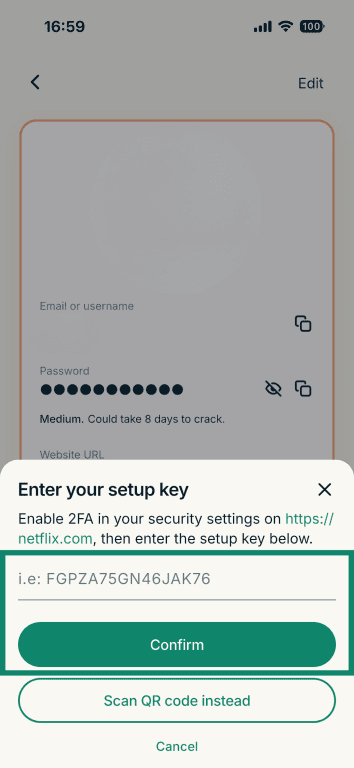

- Şimdi ExpressKeys’ten çıkın ve 2FA’yı açmak için web site ya da uygulama hesabının güvenlik ayarlarına gidin. Giriş kodunu almak için doğrulama uygulaması seçeneğine basın. Şimdi bir kurulum anahtarı alacaksınız. Bazı uygulamaların onun yerine (ya da birlikte) karekod taratabileceğini unutmayın.

- ExpressKeys uygulamasına gidin, kurulum anahtarını girin ya da karekodu tarayın ve Confirm (Onayla) butonuna basın.

- Şimdi 2FA doğrulamasının eklendiğine dair bir mesajla birlikte giriş bilgilerinizi doğrulamada kullanacağınız kodu alacaksınız.

Donanım anahtarı kurulumu

Donanım anahtarı kurmak için fiziki bir ürün almanız gerektiğinden diğer seçeneklere göre daha uğraştırıcı olabilir. Donanım anahtarının kurulumu, aldığınız anahtarın türüne ve eşlemeye çalıştığınız hizmete göre değişebilse de her donanım token’ı genel olarak şu adımları takip edecektir:

- Donanım anahtarı satın alın (mümkün en az iki tane).

- Anahtarı cihazınıza takın ya da eşleyin.

- Hesabınızın 2FA ayarlarına gidin.

- Yöntem olarak donanım anahtarını seçin.

- Cihaz kaydı oluşturmak için ekrandaki talimatları uygulayın.

- Seçiminizi onaylayın.

2FA’nın avantaj ve kısıtlamaları

2FA hiç şüphe yok ki hesaplarınızı daha güvenli hâle getirir. Otomatik saldırıların çoğunu engeller ve hesaplarınıza erişim kazanmada kullanılabilecek phishing gibi yöntemlere karşı da koruma sağlar. Ancak 2FA’nın, hack’lenme ihtimalini özellikle de şifre alışkanlıklarınız pek de güvenli değilse (aynı şifre kullanımı, basit şifre kullanımı vb.) sıfıra indirmeyeceğini unutmamak gerekir.

2FA kullanmanın önemli güvenlik avantajları

2FA hesaba erişmek için ikinci bir doğrulama yöntemi gerektirerek hesap güvenliğini artırır. Şifre ele geçilirse bile saldırganın hesaba girebilmesi için zamanla sınırlı ya da cihaza bağlı ikinci bir faktöre erişmesi gerekir.

2FA bilhassa hassas verilerle uğraşan, devlet sistemlerine erişen ya da veri kontrolü mevzuatına bağlı olan kurumlar için önemlidir. 2FA olmasaydı, bir personelin bilgilerine ulaşan herhangi bir suçlu, bu bilgileri kullanarak kurum bilgilerini gözetleyebilir ya da verilerini çalabilirdi.

2FA’dan elbette normal kullanıcılar da yararlanır. Bilgileriniz büyük bir şirketinki kadar göz önünde olmasa da sizin de banka hesaplarınız, şahsi iletişimleriniz ve korumak isteyeceğiniz daha birçok bilginiz olabilir. Bireyler de tıpkı şirketler gibi phishing dolandırıcılıklarına, kötü amaçlı web sitelerine ve otomatik saldırılara maruz kalabilir.

İki faktörlü kimlik doğrulaması hack’lenebilir mi?

Evet, 2FA hack’lenebilir ama sadece bir şifreyi ele geçirmekten çok daha zordur. Saldırganlar ikinci faktörü ele geçirebilmek için phishing, ortadaki adam saldırısı (MITM) ya da benzer saldırılar kullanabilirler.

Bu faktörlerin en zayıfı, SMS ve e-posta kodlarıdır. Kısa mesajla gönderilen kodlar, SIM kart değişim dolandırıcılığı gibi tehditler nedeniyle tehlikelidir. E-posta hesapları ise çok değerli hedefler olabileceği için sık sık phishing’e uğrayabilir.

Donanım tabanlı 2FA çok daha güvenlidir ama günlük kullanım için oldukça elverişsizdir. Eğer mümkün olan en iyi güvenliğe sahip olmak istiyorsanız phishing koruması yüklemenizi ve donanım güvenlik anahtarları (FIDO2/U2F) kullanmanızı öneririz.

Bilinen güvenlik açıkları nelerdir ve ne yapmak gerekir?

En sık görülen 2FA açıklarının arasında phishing saldırıları, SIM değiştirme dolandırıcılığı ve doğrulama yöntemini sıfırlamada kullanılan sosyal mühendislik yöntemleri bulunur. Mesajları görme ya da yönlendirme kolay olduğu için SMS tabanlı 2FA bilhassa risklidir. Eğer gerçek e-posta hesabınıza erişilmişse e-posta tabanlı 2FA’nın da benzer güvenlik açıkları vardır.

Bu tehditlerden kurtulmak için uygulama tabanlı ya da donanım doğrulayıcılarını tercih edin, varsa biyometik seçenekleri kullanın ve kodlarınızı asla kimseyle paylaşmayın. Her şifrenizin güçlü, farklı ve kırması zor olduğundan emin olmak için ExpressKeys gibi bir şifre yöneticisi kullanın. Kurumlar şüpheli hesap kurtarma işlemlerine karşı daima tetikte olmalı ve çalışanlarını phishing teşebbüslerine dair eğitim vermelidir.

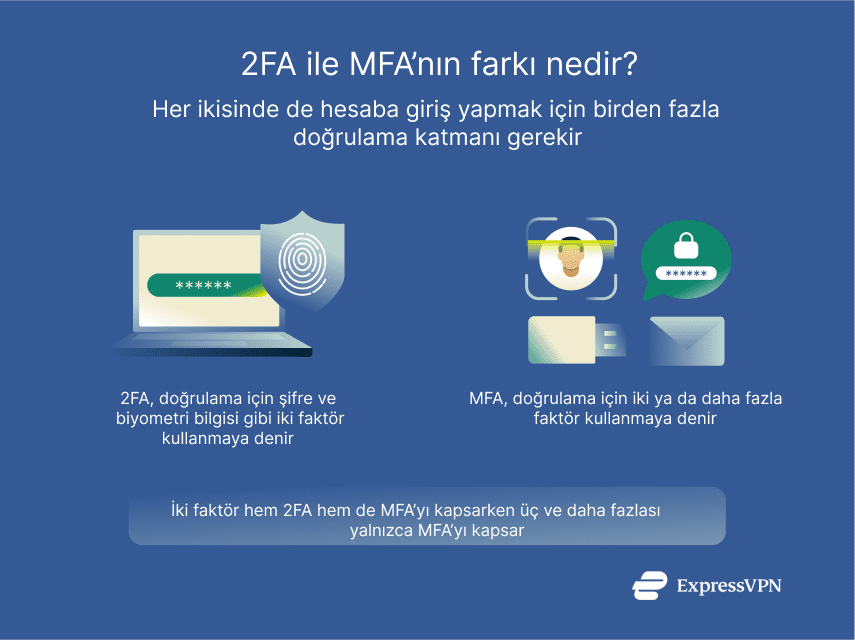

Çok faktörlü kimlik doğrulama (MFA) vs. iki faktörlü kimlik doğrulama

Hem MFA hem de 2FA bir hesaba erişmek için birden fazla erişim yöntemi kullanmayı içerir. Ancak 2FA, şifre ve TOTP olmak üzere tam olarak iki yöntemi ifade ederken MFA, iki ya da daha fazla yöntemin olacağı anlamına gelir. Her ikisi de ek güvenlik katmanı sağlar ve sadece bir şifre kullanmaktan daha güvenlidir.

Farkı nedir?

2FA, MFA’nın alt kümesidir. 2FA bir şifre ve bir cihazdan oluşturulan kod gibi tam olarak iki farklı doğrulama yöntemi kullanır.

2FA, MFA’nın alt kümesidir. 2FA bir şifre ve bir cihazdan oluşturulan kod gibi tam olarak iki farklı doğrulama yöntemi kullanır.

MFA ise biyometrik bilgi, akıllı kart, konum verisi ve doğrulama uygulamaları gibi iki veya daha fazla yöntem içerir. MFA daha kapsamlıdır ve kullanılan yönteme ve sayısına göre 2FA’ya kıyasla daha güçlü bir koruma sağlar. 2FA’ya göre daha karmaşıktır ama bunu ekstra güvenliğin bedeli olarak düşünebilirsiniz.

Ne zaman 2FA yerine MFA kullanmalı?

Hassas verilerle uğraşıyor, öncelikli erişimi yönetiyor ya da yüksek riskli ortamlarda çalışıyorsanız 2FA yerine MFA kullanın. 2FA da yetkisiz erişime karşı güvelik sağlasa da MFA’nın fazladan eklediği güvenlik katmanları, saldırganların aşmasını çok daha zor bir hâle getirir. Örneğin önemli mali verileri koruyan şirketler ya da devlet kurumlarının sistemleri MFA’ya daha uygun olacaktır çünkü bu sayede personel bilgilerinin ele geçirilip gizli sistemlere erişmede kullanılması engellenir. Hatta bazı şirketlerde MFA kullanımını zorunludur.

Genelde 2FA yeterli olur ama kurumlar ve hassas hesap sahipleri için MFA önerilir.

SSSS: İki faktörlü kimlik doğrulama hakkında sıkça sorulan sorular

2FA neyin kısaltmasıdır?

2FA iki faktörlü kimlik doğrulama anlamına gelir. Hesabınıza girmek için şifrenizin yanı sıra kod veya biyometrik bilgi gibi ikinci bir yöntem gerektirerek kimlik doğrulamaya ikinci bir adım ekler. Biri şifrenizi ele geçirse bile 2FA’ya sahipseniz hesabınıza girilme ihtimalini büyük ölçüde düşürmüş olursunuz.

2FA güvenli midir?

Evet, iki faktörlü kimlik doğrulama (2FA) güvenlidir. 2FA olmazsa şifrenize sahip herhangi biri, hesabınıza giriş yapabilir. 2FA olursa doğrulama uygulaması ya da biyometrik bilgi gibi ikinci bir doğrulama şekline ihtiyaçları olacaktır. Ancak unutmayın ki 2FA’nın her şekli (e-posta, kısa mesaj, uygulama, donanım) kendi riskleriyle birlikte gelir. Örneğin, e-posta adresinizde kullandığınız şifre ile saldırganın hack’lemeye çalıştığı hesabınızın şifresi aynı ise e-posta tabanlı bir 2FA hiçbir işinize yaramayacaktır.

Bir platformun 2FA’yı destekleyip desteklemediğini nasıl anlarım?

İki faktörlü kimlik doğrulamanın (2FA) kullanıp kullanılmadığını anlamanın iki ana yolu vardır. İlk önce site ya da uygulamanın güvenlik ayarlarından 2FA seçeneğini kontrol edin. Varsa tek yapmanız gereken 2FA'yı açmaktır. Eğer bulamadıysanız şirketin müşteri hizmetlerine ulaşıp 2FA olup olmadığını sorun.

İkinci faktöre erişimimi kaybedersem ne olur?

İkinci faktöre erişemezseniz hesabınızdan olabilirsiniz. Çoğu platform, erişim için yedek kod ya da alternatif yöntemler sunar ama bunun garantisi yoktur. Amerika Ulusal Standartlar ve Teknoloji Enstitüsü (NIST), hesabınıza erişiminizi kaybetmemek ve güvenliğinizi artırmak için birden fazla doğrulayıcı kullanmanızı önerir.

Şifresiz doğrulama nedir?

Şifresiz doğrulama, şifreleri biyometrik bilgi, cihaz tabanlı giriş ya da donanım anahtarı gibi daha güvenli yöntemlerle değiştirir. FIDO2 gibi modern güvenlik altyapıları tarafından desteklenir ve bilgilerinizin çalınma ihtimalini düşürmeye yarar.

En güvenli 2FA hangisidir?

Donanım güvenlik anahtarları en güvenli iki faktörlü kimlik doğrulama (2FA) yöntemi olarak kabul edilir. Donanım anahtarları kriptografik protokoller kullanır ve SMS kodlarının aksine phishing tabanlı saldırılara karşı dayanıklıdır. Yeni bir hesaba giriş yaptığınızda giriş bilgilerinizi doğrulamak için USB stick ya da akıllı kart gibi fiziki bir donanıma ihtiyacınız olur. Her ne kadar fazlasıyla güvenli olsa da bir o kadar da kullanışsız olduğu için fazla popüler olamamıştır.

İnternette korunmak için ilk adımı at. ExpressVPN’i risksiz dene.

ExpressVPN’i edin