Was ist die Zwei-Faktor-Authentifizierung (2FA) und wie richtet man sie sicher ein?

Heutzutage bietet nur ein Passwort möglicherweise keinen ausreichenden Schutz für Ihre Konten.

Passwörter werden manchmal zusammen mit anderen persönlichen Daten im Darknet (Dark Web) verkauft. Schwache oder wiederverwendete Passwörter lassen sich von Cyberkriminellen oft leichter erraten oder knacken. Um Ihre Konten besser zu schützen, aktivieren Sie am besten die Zwei-Faktor-Authentifizierung (2FA), sofern das möglich ist.

Ist 2FA aktiviert, müssen Sie zusätzlich zum Passwort eine zweite Form der Verifizierung vornehmen, um Zugang zu Ihrem Konto zu erhalten. Normalerweise ist das ein Code, der per E-Mail, App oder SMS gesendet wird. Zu den alternativen Optionen gehören aber auch biometrische Authentifizierung sowie Hardware-Schlüssel.

Wie Zwei-Faktor-Authentifizierung funktioniert

2FA sorgt durch eine zusätzliche Schutzschicht für die Sicherheit Ihres Kontos. Anstatt nur eine Angabe (wie ein Passwort) für den Zugang zu einem Konto zu benötigen, sind nun zwei erforderlich. Je nach eingesetzter 2FA-Methode kann der zweite Faktor ein Code sein, der an Ihre E-Mail-Adresse, Ihr Telefon oder Ihre Authentifizierungs-App gesendet wird. Möglicherweise verwenden Sie dafür auch Ihren Fingerabdruck oder ein Hardware-Gerät.

Viele 2FA-Methoden basieren auf temporären Einmalpasswörtern (TOTPs), die von einer App generiert werden. Die Website oder der Dienst, auf den Sie zugreifen möchten, verwendet denselben Algorithmus und erzeugt damit unabhängig davon das erwartete TOTP. Daher kann er überprüfen, ob das von Ihnen eingegebene TOTP mit seinem übereinstimmt. Bei einer einfacheren und weniger sicheren Methode sendet Ihnen eine Website einen zufällig generierten Code per E-Mail oder SMS. In beiden Fällen kann der Service durch die Eingabe des richtigen Codes überprüfen, ob Sie sich tatsächlich anmelden möchten.

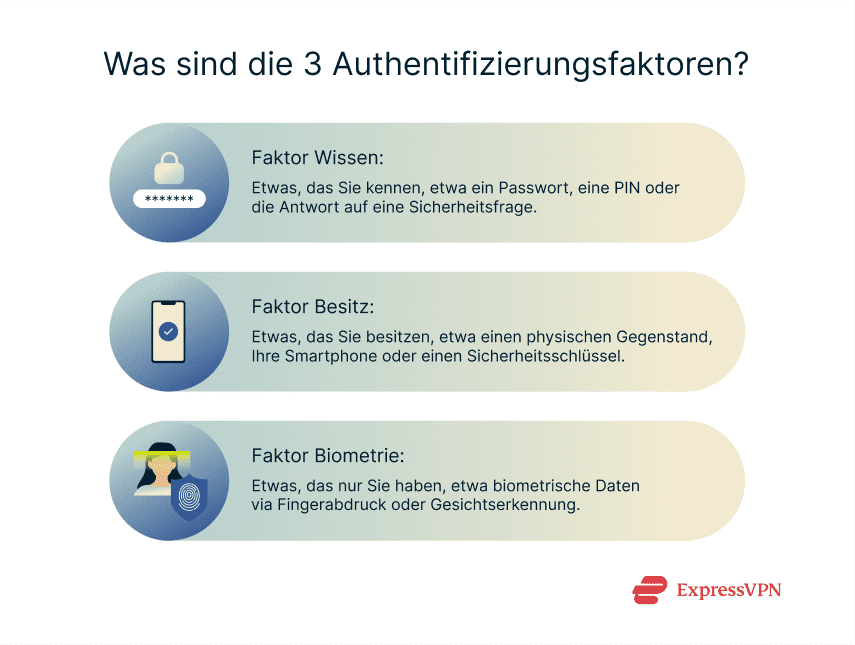

Authentifizierungsfaktoren erklärt

Authentifizierungsfaktoren lassen sich in drei Kategorien einteilen: Wissen (etwas, das Sie kennen), Besitz (etwas, das Sie haben) und biometrische Merkmale (etwas, das nur Sie haben). Die 2FA stärkt den Schutz Ihres Kontos, weil sie zwei Faktoren aus unterschiedlichen Kategorien verlangt.

Durch die 2FA ist sichergestellt, dass Sie auch dann vor unbefugtem Zugriff geschützt sind, wenn ein Angreifer eine dieser Kategorien kompromittiert. Verstehen Sie die drei Arten von Authentifizierungsfaktoren, können Sie die besten Möglichkeiten zum Schutz Ihres Kontos ermitteln.

Wissensfaktor (etwas, das Sie kennen)

Zu den Wissensfaktoren gehören etwa Passwörter, PINs und Antworten auf Sicherheitsfragen. Sie sind weit verbreitet, allerdings äußerst anfällig für Phishing, Brute-Force-Angriffe und Datenlecks. Viele Websites, Apps und Organisationen nutzen unter anderem diese Art von Faktor.

Um die Sicherheit von Wissensfaktoren zu maximieren, stellen Sie sicher, dass sie sich nicht einfach erraten lassen. Verwenden Sie beim Erstellen oder Ändern eines Passworts zufällige Kombinationen aus Buchstaben, Zahlen und Sonderzeichen. Verwenden Sie eine PIN, wählen Sie sie so lang wie möglich. Vermeiden Sie häufig verwendete Passwörter und setzen Sie am besten einen Passwort-Manager wie ExpressKeys ein, um sichere Passwörter zu speichern, zu verwalten und zu generieren.

Besitz (etwas, das Sie haben)

Besitzfaktoren basieren auf einem physischen Gegenstand. Das können etwa ein Smartphone oder ein Hardware-Sicherheitsschlüssel sein. Das hilft, Angriffe aus der Ferne zu verhindern. Ein Angreifer muss schließlich auch die Kontrolle über den physischen Gegenstand erlangen, um sich anmelden zu können. Dieser Authentifizierungsfaktor gilt normalerweise als der sicherste. Allerdings kann die Methode umständlich sein und zu einer Kontosperrung führen, wenn Sie den Zugriff auf den physischen Schlüssel für die Authentifizierung verlieren.

Biometrischer Faktor (etwas, das nur Sie haben)

Biometrische Faktoren basieren auf biologischen Merkmalen wie Fingerabdrücken, Gesichtern, Stimmmustern oder Augen. Der Einsatz eines solchen Faktors ist bequem und eine Anwendung lässt sich nur schwer fälschen. Daher ist der Faktor eine beliebte Wahl für viele Menschen.

Im Gegensatz zu einem Passwort lassen sich biometrische Daten jedoch nicht ändern. Das kann ein Problem werden, wenn beispielsweise jemand Ihre Fingerabdruckdaten erlangt und daraus eine überzeugende, im 3D-Drucker erstellte Kopie herstellt. In einem solchen Fall könnte der Cyberkriminelle problemlos auf alle Konten zugreifen, für die Sie nur einen Fingerabdruck benötigen.

Daher sollten Sie einen biometrischen Faktor immer mit einer weiteren Authentifizierungsmethode kombinieren. Zudem sollten Sie wissen, dass nicht jedes Gerät eine biometrische Authentifizierung unterstützt.

Beispiele von 2FA in Aktion

Je nachdem, welche Faktoren Sie nutzen und auf welches Konto Sie zugreifen möchten, kann der Ablauf der 2FA-Nutzung leicht variieren. Nachfolgend finden Sie einige Beispiele für die Anwendung von 2FA:

- Google: Um auf einem neuen Gerät auf Ihr Google-Konto zugreifen zu können, müssen Sie möglicherweise auf eine Benachrichtigung tippen, die an Ihr Smartphone gesendet wurde.

- Microsoft: Microsoft empfiehlt seinen Nutzern, ihr Passwort mit der Microsoft Authenticator-App zu kombinieren. Sie generiert temporäre Codes, die als Zwei-Faktor-Authentifizierung dienen.

- GitHub: Um sich bei GitHub anzumelden, benötigen Entwickler sowohl ein Passwort als auch eine TOTP-Authentifizierungs-App oder einen Sicherheitsschlüssel (FIDO/U2F).

- Banking: Ihre Bank bittet Sie möglicherweise, bei der Anmeldung oder nach einem Online-Kauf einen Code anzugeben, der Ihnen per SMS zugeschickt wurde.

- Anmeldungen am Arbeitsplatz: Viele Unternehmen verlangen von ihren Mitarbeitern, dass sie für die Zwei-Faktor-Authentifizierung (2FA) Hardware-Token einsetzen, wenn sie einen sicheren Remote-Zugang (Fernzugriff) benötigen.

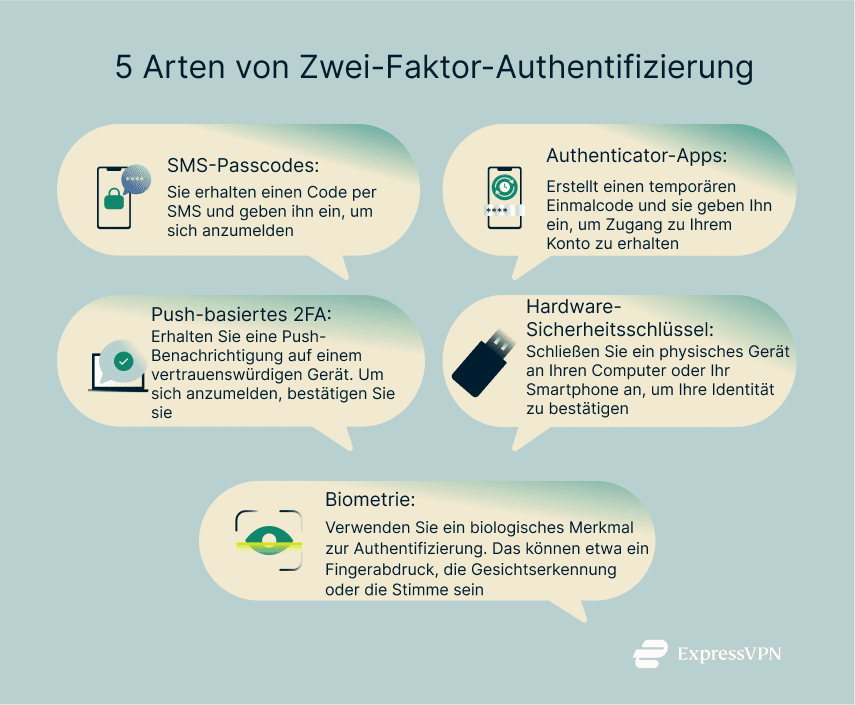

Arten der Zwei-Faktor-Authentifizierung

Die gängigsten Formen der Zwei-Faktor-Authentifizierung sind TOTPs, die per E-Mail, SMS oder über Authentifizierungs-Apps verschickt werden. Weitere Optionen sind Push-Benachrichtigungen, Hardware-Sicherheitsschlüssel und biometrische Methoden (Fingerabdruck, Gesichtserkennung und so weiter). Jede Methode hat bestimmte Vorteile und birgt Risiken.

SMS-Passcodes

Die SMS-basierte Zwei-Faktor-Authentifizierung ist die am weitesten verbreitete Methode, aber auch relativ anfällig. Das Prinzip ist relativ einfach: Sie erhalten per SMS einen Code auf Ihr Smartphone, den Sie zur Anmeldung eingeben müssen. Normalerweise müssen Sie den Code nach Ihrem Passwort eingeben.

Es gibt allerdings Risiken. Bekannt ist, dass Angreifer sogenanntes SIM-Swapping nutzen, um SMS-Nachrichten auf ihr eigenes Gerät umzuleiten. Mit dem richtigen Timing könnten Sie Kriminelle verleiten, dass Sie Ihren Code über einen Phishing-Link preisgeben. Einige erfahrene Hacker können sogar Schwachstellen in Telefonsystemen ausnutzen, um Codes direkt zu stehlen. Eine solche Methode wird allerdings meist gegen hochkarätige Ziele eingesetzt.

Dennoch ist das eine bessere Option, als sich ausschließlich auf Passwörter zu verlassen. Das Abfangen eines SMS-Codes erfordert großes technisches Wissen. Ist jemand dazu in der Lage, könnte die Person wahrscheinlich in jedes Konto eindringen, das lediglich durch ein Passwort geschützt ist. Dennoch sollten Unternehmen und datenschutzbewusste Nutzer stattdessen den Einsatz von Authentifizierungs-Apps oder Hardware-Sicherheitsschlüsseln erwägen.

Authentifierungs-Apps

Authentifizierungs-Apps wie Google Authenticator und Authy generieren zeitbasierte TOTPs oder QR-Codes, die nur für kurze Zeit gültig sind. Sie sind sicherer als SMS, da die Codes lokal generiert werden. Somit lassen sie sich in einem unsicheren Netzwerk nicht abfangen.

Push-basierte 2FA

Bei einer Push-basierten 2FA können Sie ein vertrauenswürdiges Gerät konfigurieren, das sich zur Bestätigung von Anmeldungen verwenden lässt. Versuchen Sie, sich anzumelden, erhält Ihr vertrauenswürdiges Gerät eine Aufforderung.

Dann können Sie den Anmeldeversuch entsprechend genehmigen oder ablehnen. Das Klicken oder Tippen auf eine Benachrichtigung ist schneller als die Eingabe eines Codes. Allerdings gibt es hier das Risiko der sogenannten Push-Müdigkeit. Manche Anwender haben sich so an diese Aufforderungen gewöhnt, dass sie automatisch auf Ja klicken, selbst wenn sie gar nicht versuchen, sich bei einem Konto anzumelden. Einige Services schützen sich davor, indem Nutzer eine bestimmte Frage beantworten müssen. Die meisten tun das allerdings nicht. Trotz dieser Schwachstelle ist die Push-basierte 2FA sicherer als SMS- oder E-Mail-basierte Methoden.

Hardware-Sicherheitsschlüssel (U2F, FIDO)

Hardwarebasierte 2FA-Verfahren wie YubiKeys bieten ein Höchstmaß an Sicherheit. Solche Schlüssel sind resistent gegen Phishing und sie lassen sich nicht aus der Ferne abfangen. Sie müssen lediglich den Schlüssel einstecken, um den Authentifizierungsprozess abzuschließen. Verlieren Sie den entsprechenden Schlüssel allerdings, besteht natürlich die Gefahr, dass Sie keinen Zugriff mehr auf Ihre Konten haben. Daher wird empfohlen, mehrere Schlüssel zu kaufen und alle mit Ihren Konten zu verbinden. Hardware-Schlüssel sind ideal, wenn Sie sensible oder besonders wertvolle Konten absichern möchten.

Biometrische Authentifizierung

Biometrische 2FA nutzt einzigartige körperliche Merkmale wie Fingerabdrücke oder Gesichtsmerkmale als zweiten Faktor. Sie ist schnell und bequem, allerdings nicht perfekt. Biometrische Daten lassen sich nicht ändern, wenn sie kompromittiert werden. Bei schwächeren Systemen sind Spoofing-Angriffe denkbar. Da nicht jedes Gerät biometrische Anmeldungen unterstützt, ist das nicht immer eine Option.

Wie man Zwei-Faktor-Authentifizierung einrichtet

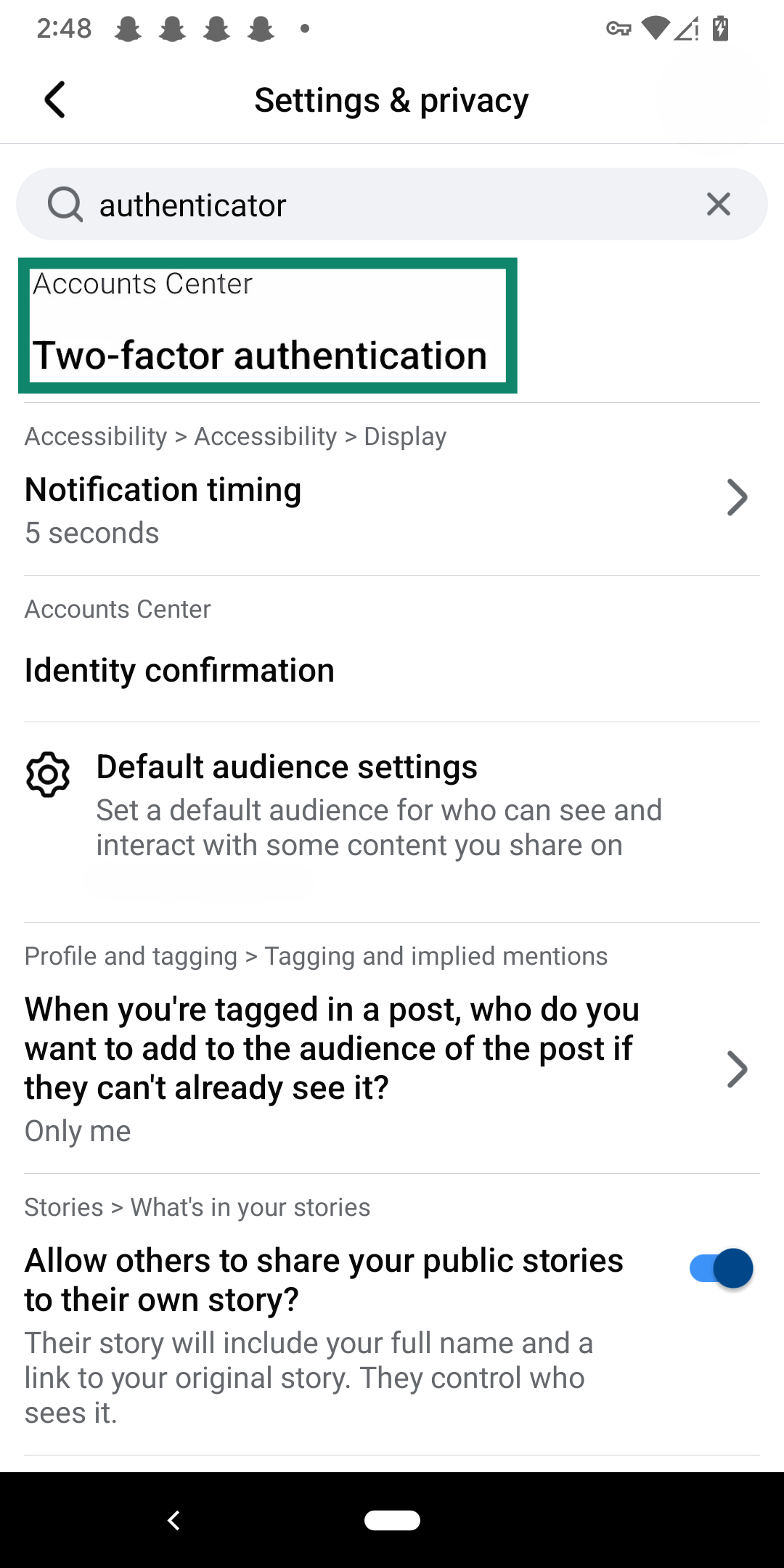

Die Einrichtung der Zwei-Faktor-Authentifizierung (2FA) hängt von der jeweiligen App oder Website ab, die Sie nutzen. Manche unterstützen 2FA gar nicht. Um 2FA zu aktivieren, melden Sie sich bei einer Website oder App an und suchen Sie nach der 2FA-Einstellung (sie finden sie normalerweise in den Konto- oder Sicherheitseinstellungen). Sollten Sie keine 2FA-Optionen finden, kontaktieren Sie den Kundensupport und fragen Sie nach, ob 2FA angeboten wird.

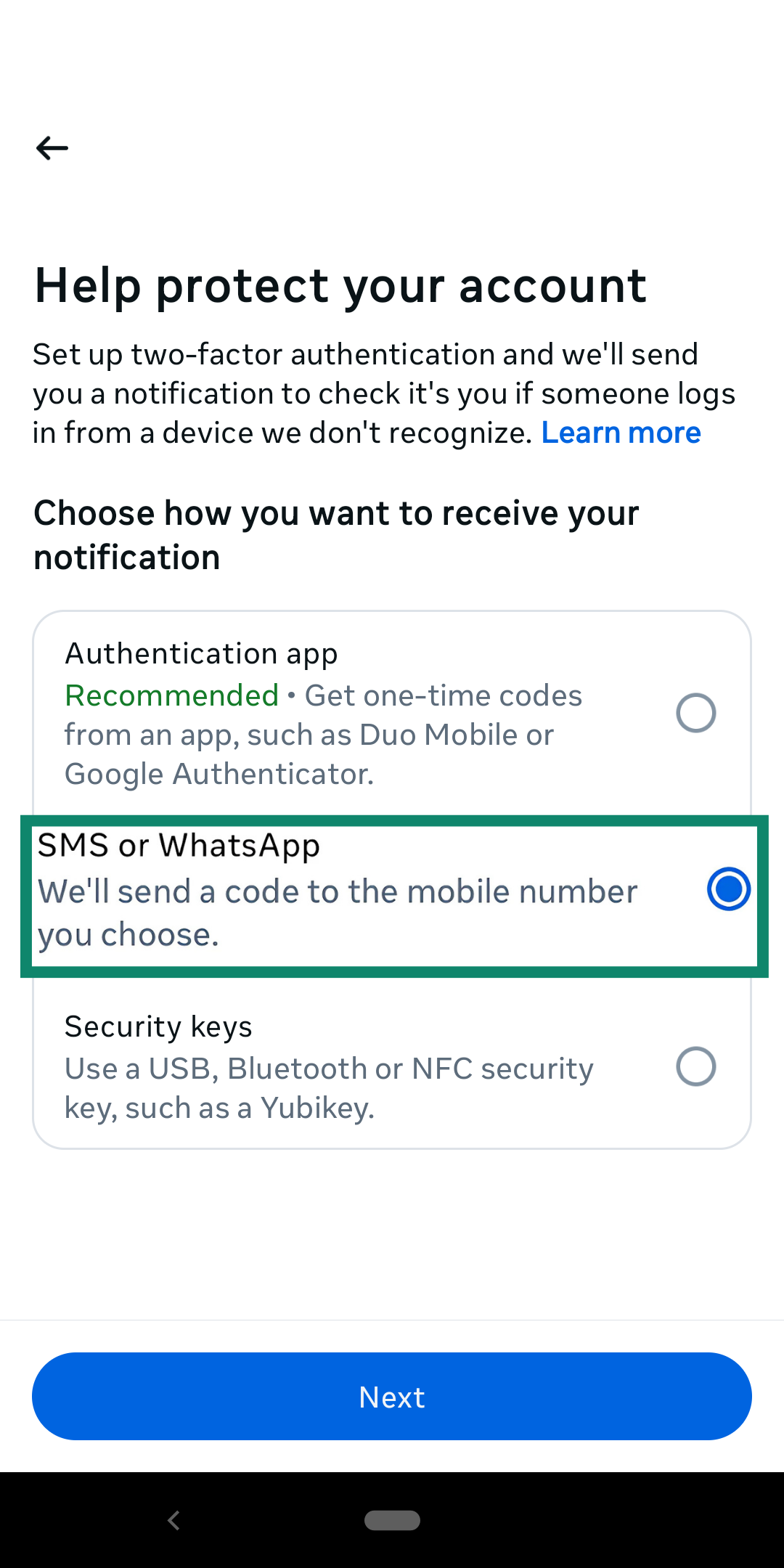

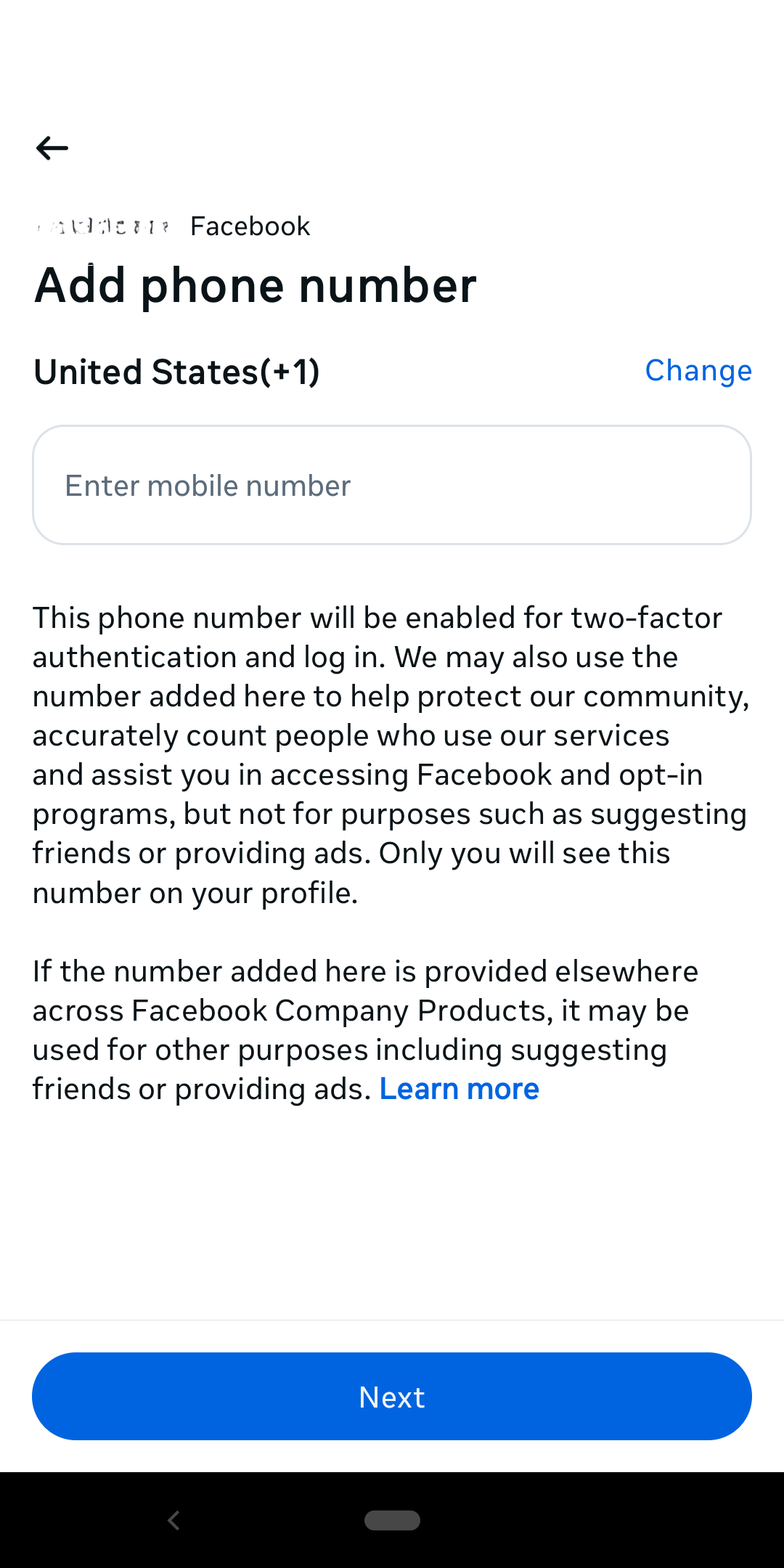

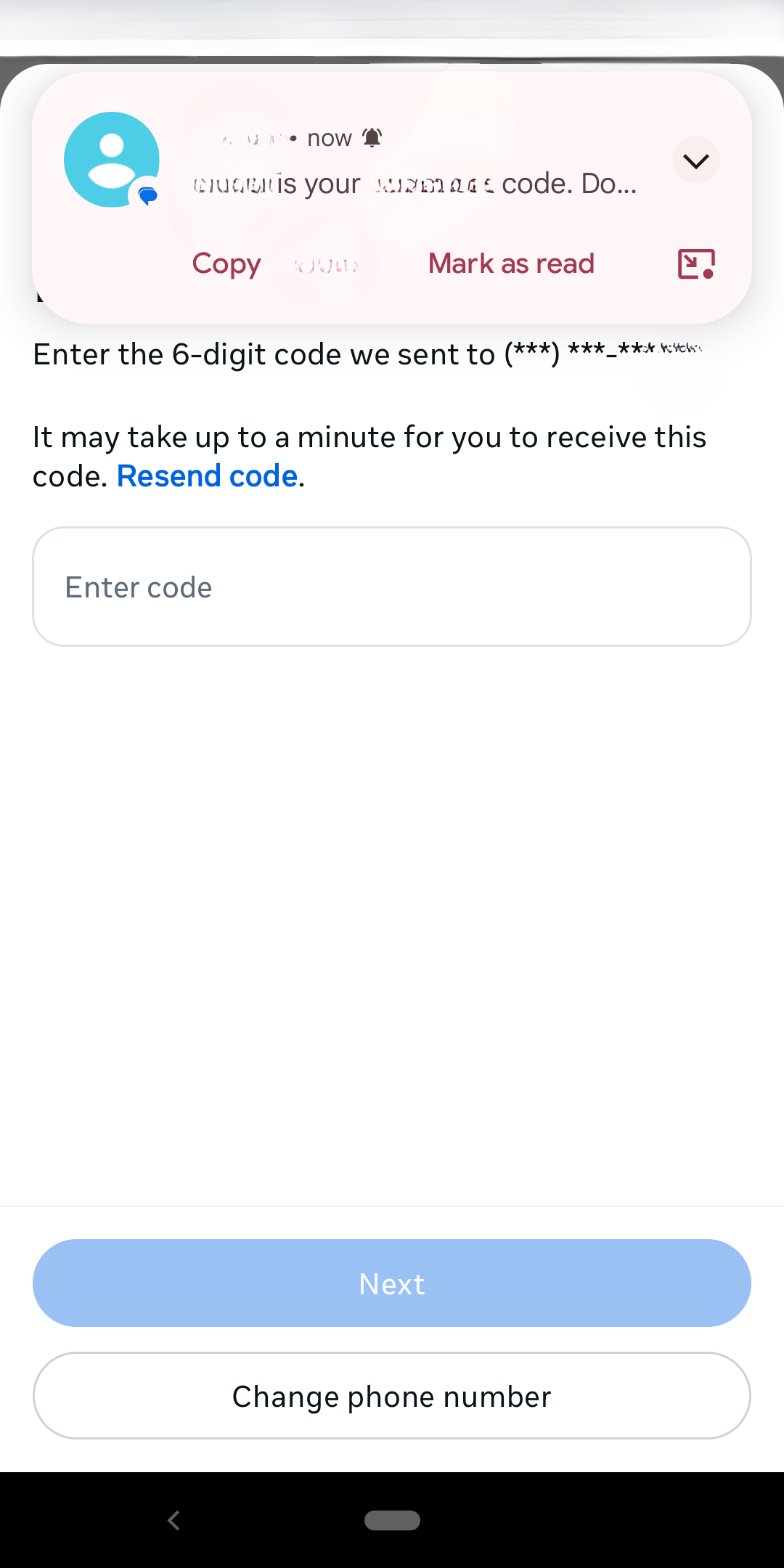

Schritt-für-Schritt-Konfiguration per SMS

Die SMS-basierte Zwei-Faktor-Authentifizierung lässt sich am einfachsten einrichten und verwenden. Wie folgt können Sie die SMS-Verifizierung auf nahezu jeder Website oder bei jedem Service aktivieren.

- Öffnen Sie die Sicherheitseinstellungen Ihres Kontos. Je nach App müssen Sie möglicherweise die Einstellungen für die Passwortsicherheit oder Ihre Kontoverwaltung öffnen.

- Wählen Sie SMS-Nachricht als 2FA-Methode.

- Geben Sie Ihre Telefonnummer ein.

- Bestätigen Sie die Methode mit dem Verifizierungs-Code, der Ihnen per SMS geschickt wurde.

- Speichern Sie Ihre Änderungen.

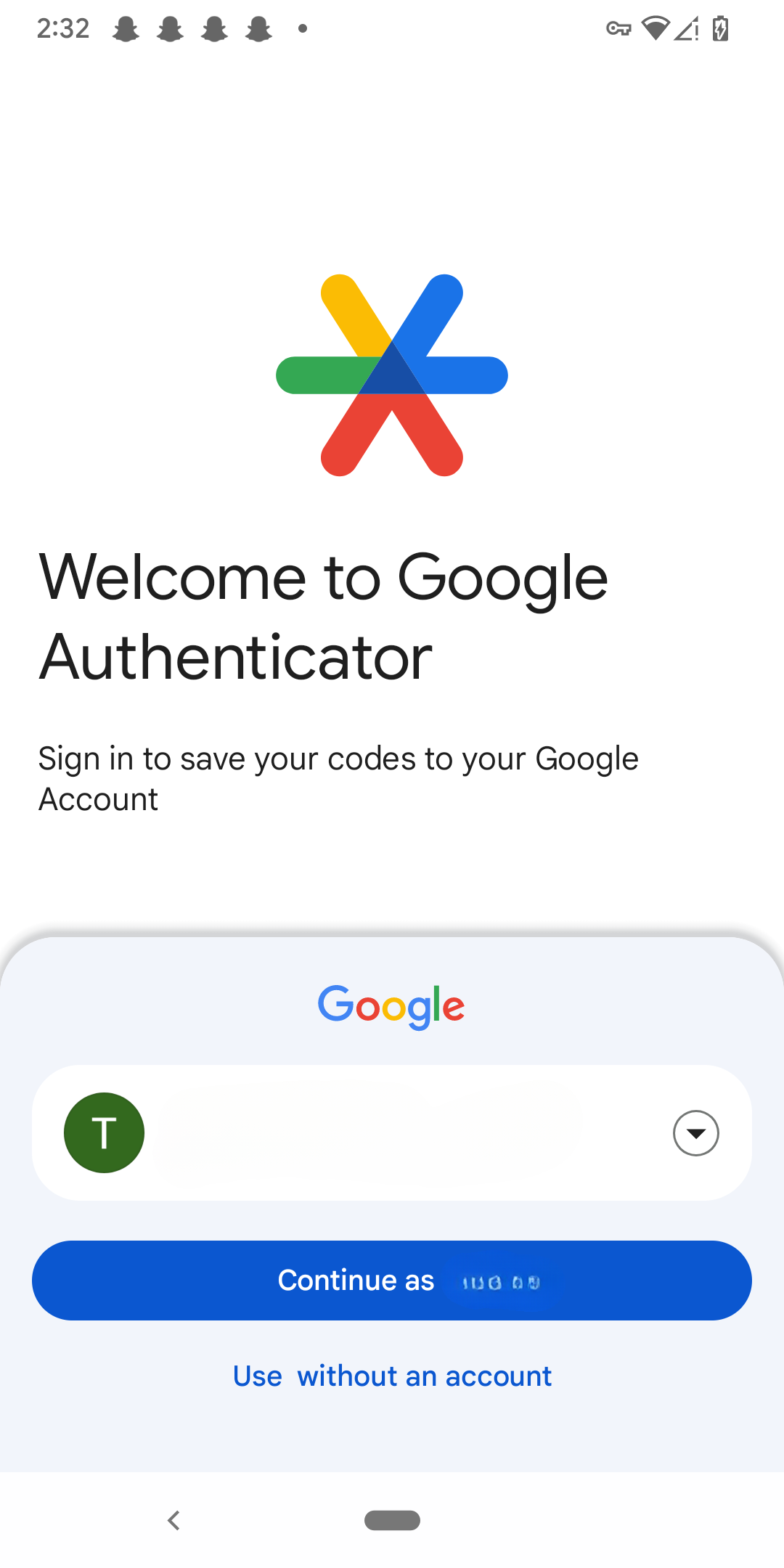

Verwenden Sie Authentifizierungs-Apps

Authentifizierungs-Apps sind Apps von Dritten, die Sie mit Ihren Konten verknüpfen. So konfigurieren Sie die Methode mit Google Authenticator als Beispiel.

- Installieren Sie Google Authenticator aus dem App Store Ihres Smartphones.

- Öffnen Sie die App und melden Sie sich an Ihrem Google-Konto an.

- Melden Sie sich an Ihrem Konto, Ihrer App oder dem Service an, mit dem Sie 2FA verwenden möchten.

- Finden Sie die 2FA-Option. Sie ist normalerweise in den Datenschutz- oder Sicherheitseinstellungen.

- Tippen Sie auf die Authentication-App oder eine ähnliche Option (die genaue Wortwahl variiert).

- Sie können entweder den bereitgestellten Code im Authenticator einfügen oder den bereitgestellten QR-Code scannen.

- Wechseln Sie wieder zur Google-Authenticator-App. Tippen Sie auf das mehrfarbige + in der Echte rechts unten.

- Sie können entweder den generierten Code eingeben oder den QR-Code scannen.

- Machen Sie eine Datensicherung Ihrer Backup-Codes.

Allerdings protokolliert Google Authenticator mehr personenbezogene Daten als andere Authentifikations-Service. Dazu gehört Ihr Standort, Ihre Kontakte sowie die Gerätekennungen. Daher sollten Sie vielleicht besser einen Passwortmanager mit integriertem Authentifikations-Service erwägen.

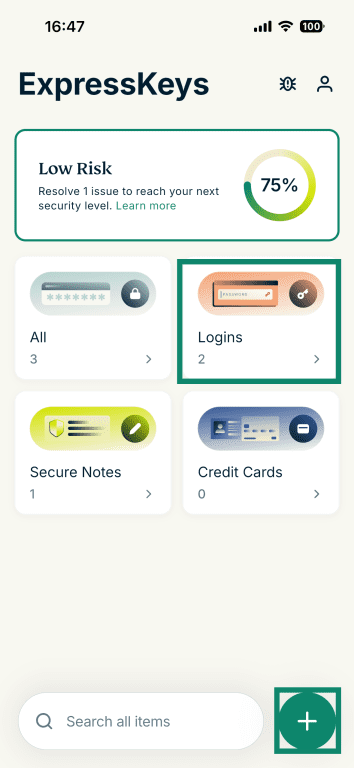

Nicht jeder Passwort-Manager hat eine solche Funktion. ExpressKeys und andere bieten Ihnen allerdings die Option, 2FA-Schlüssel für jedes Passwort in Ihrem Konto zu generieren (sofern der entsprechende Service App-basiertes 2FA nativ unterstützt). Sie richten es wie folgt ein:

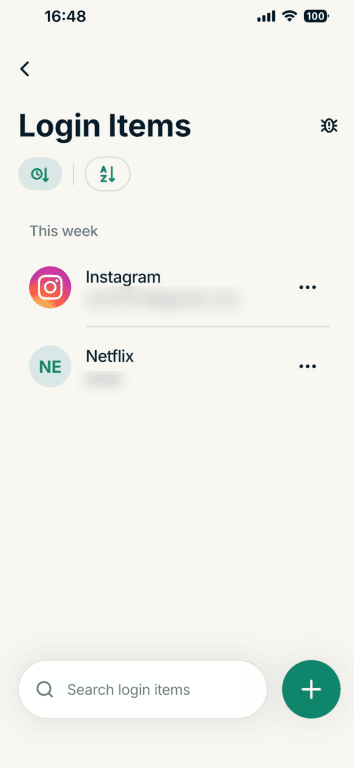

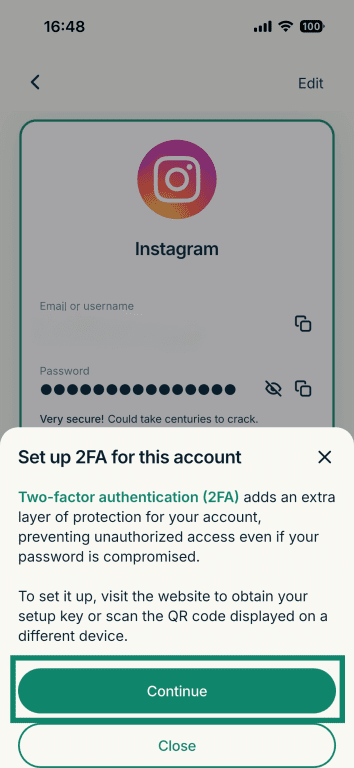

- Öffnen Sie die ExpressKeys-App und tippen Sie auf Logins (Anmeldungen). Haben Sie noch kein Login für das Konto erstellt, für das Sie die 2FA aktivieren möchten, klicken Sie bitte zunächst unten auf die Schaltfläche +.

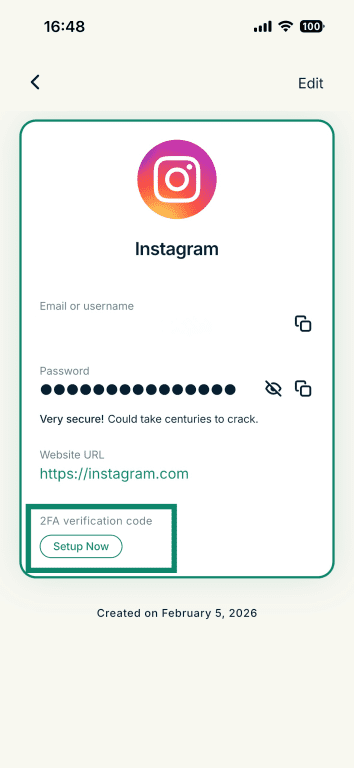

- Tippen Sie auf das Konto, wofür Sie 2FA einrichten wollen. Stellen Sie sicher, dass Ihr Login-Eintrag eine Website-URL zur richtigen Seite hat.

- Tippen Sie auf unter 2FA-Verifizierungs-Code auf Setup Now (Jetzt einrichten)

- Tippen Sie im Pop-up-Fenster auf Continue (Weiter).

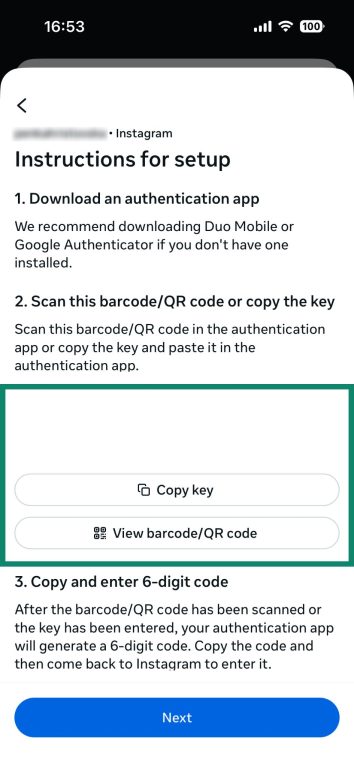

- Beenden Sie ExpressKeys anschließend. Rufen Sie nun die Sicherheitseinstellungen für das Konto auf der Website oder in der App auf, um 2FA zu aktivieren. Wählen Sie die Option Authentifizierungs-App als Methode zum Abrufen der Anmelde-Codes aus. Daraufhin wird Ihnen ein Einrichtungsschlüssel angezeigt. Beachten Sie, dass Sie bei einigen Apps stattdessen auch einen QR-Code scannen können (oder beides ist möglich).

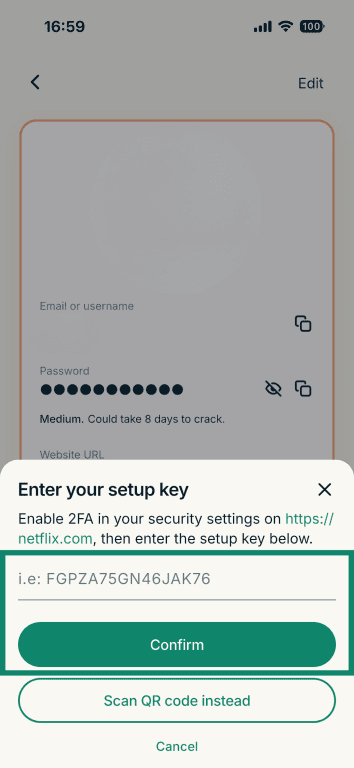

- Wechseln Sie wieder zur ExpressKeys-App, geben Sie den Einrichtungsschlüssel ein oder scannen Sie den QR-Code. Klicken Sie anschließend auf Confirm (Bestätigen).

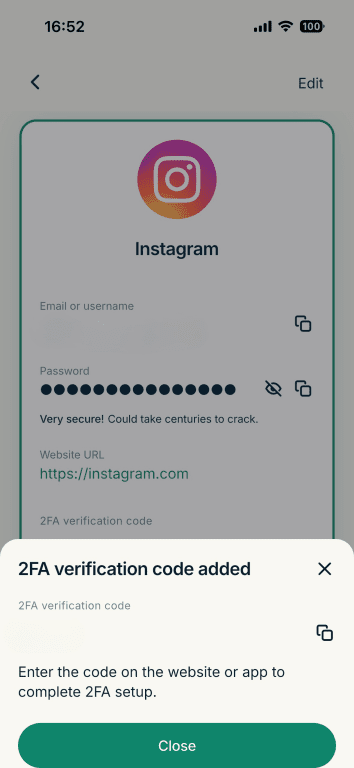

- Sie erhalten dann eine Meldung, dass die 2FA-Verifizierung eingerichtet wurde, zusammen mit dem Code, den Sie zur Bestätigung Ihrer Anmeldung nutzen können.

Einrichten von Hardware-Token

Die Einrichtung eines Hardware-Schlüssels ist aufwändiger als andere Lösungen. Das ist insbesondere der Fall, weil Sie sich einen physischen Hardware-Schlüssel besorgen müssen. Der Vorgang variiert je nach Art des Hardware-Schlüssels und dem Service, womit Sie ihn koppeln möchten. Nachfolgend finden Sie aber eine allgemeine Anleitung zur Einrichtung eines Hardware-Tokens:

- Kaufen Sie einen Hardware-Schlüssel (im Idealfall besorgen Sie sich mindestens zwei).

- Schließen Sie den/die Schlüssel an Ihr Gerät an oder koppeln Sie ihn/sie mit Ihrem Gerät.

- Öffnen Sie die 2FA-Einstellungen Ihres Kontos.

- Wählen Sie den Hardware-Schlüssel als Ihre Methode.

- Folgen Sie den Anweisungen auf dem Bildschirm, um das Gerät zu registrieren.

- Bestätigen Sie Ihre Wahl.

Vorteile und Limits von 2FA

2FA macht Ihre Konten sicherer, das ist Fakt. Sie blockiert die meisten automatisierten Angriffe und schützt vor Phishing-Betrug sowie anderen Methoden, mit denen sich Unbefugte Zugang zu Ihren Konten verschaffen wollen. Allerdings werden Sie dadurch nicht immun gegen Hackerangriffe. Das ist insbesondere der Fall, wenn Sie schlechte Passwortgewohnheiten haben (mehrfache Verwendung von Passwörtern, Einsatz sehr einfacher Passwörter und so weiter).

Top-Sicherheitsvorteile von 2FA

2FA erhöht die Sicherheit Ihres Kontos, weil für den Zugriff auf ein Konto eine zweite Verifizierungsmethode nötig ist. Selbst wenn ein Passwort kompromittiert wird, benötigt der Angreifer noch den zweiten Faktor. Er ist häufig zeitabhängig oder an ein bestimmtes Gerät gebunden.

2FA für Organisationen besonders wichtig, die sensible Daten verwalten, auf behördliche Systeme zugreifen oder an Datenschutzbestimmungen gebunden sind. Ohne 2FA könnte jeder Kriminelle die Zugangsdaten von Mitarbeitern erlangen. Er könnte sie dann nutzen, um die Organisation auszuspionieren oder ihre Daten zu stehlen.

Auch normale Nutzer profitieren von 2FA. Für Sie steht möglicherweise nicht so viel auf dem Spiel wie für ein großes Unternehmen. Dennoch möchten sie Bankkonten, persönliche Kommunikation und vieles mehr schützen. Unternehmen und Privatpersonen sind dem Risiko von Phishing-Betrug, bösartigen Websites sowie automatisierten Angriffen gleichermaßen ausgesetzt.

Lässt sich Zwei-Faktor-Authentifizierung hacken?

Ja, 2FA lässt sich hacken. Allerdings ist das wesentlich schwieriger als bei einem Passwort. Angreifer können Phishing, MITM (man-in-the-middle) oder andere Angriffe nutzen, um den zweiten Faktor abzufangen oder zu erhalten.

Codes via SMS und E-Mail sind am anfälligsten. Per SMS verschickte Codes sind wegen Bedrohungen wie SIM-Swapping riskant. E-Mail-Konten sind hingegen wegen häufige Ziele für Phishing-Angriffe, weil sie wertvoll sind.

Hardware-basierte 2FA ist sicherer. Allerdings ist sie im Tagesgeschäft unbequemer. Für maximale Sicherheit empfehlen wir die Installation von Phishing-Schutzmaßnahmen sowie den Einsatz von Hardware-Sicherheitsschlüsseln (FIDO2/U2F).

Bekannte Schwachstellen und wie man sie vermeidet

Zu den gängigen Sicherheitslücken bei der Zwei-Faktor-Authentifizierung (2FA) gehören Phishing-Angriffe, SIM-Swapping sowie Social Engineering zum Zurücksetzen von Authentifizierungsmethoden. Die SMS-basierte 2FA ist besonders riskant. Schließlich lassen sich Nachrichten abfangen oder umleiten. Die E-Mail-basierte 2FA weist eine ähnliche Schwachstelle auf. Das ist insbesondere der Fall, wenn der Kriminelle Zugang zu Ihrem E-Mail-Konto erlangt.

Um eine solche Bedrohungen zu vermeiden, sollten Sie App-basierte oder Hardware-Authentifikatoren verwenden und biometrische Optionen aktivieren, sofern verfügbar. Geben Sie zudem Codes niemals an Dritte weiter. Erwägen Sie den Einsatz eines Passwort-Managers wie ExpressKeys. Damit stellen Sie sicher, dass jedes Ihrer Passwörter sicher, einzigartig und schwer zu knacken ist. Unternehmen sollten auf verdächtige Versuche bezüglich Wiederherstellung eines Kontos achten. Zudem sollten sie ihre Nutzer schulen, Phishing-Versuche zu erkennen.

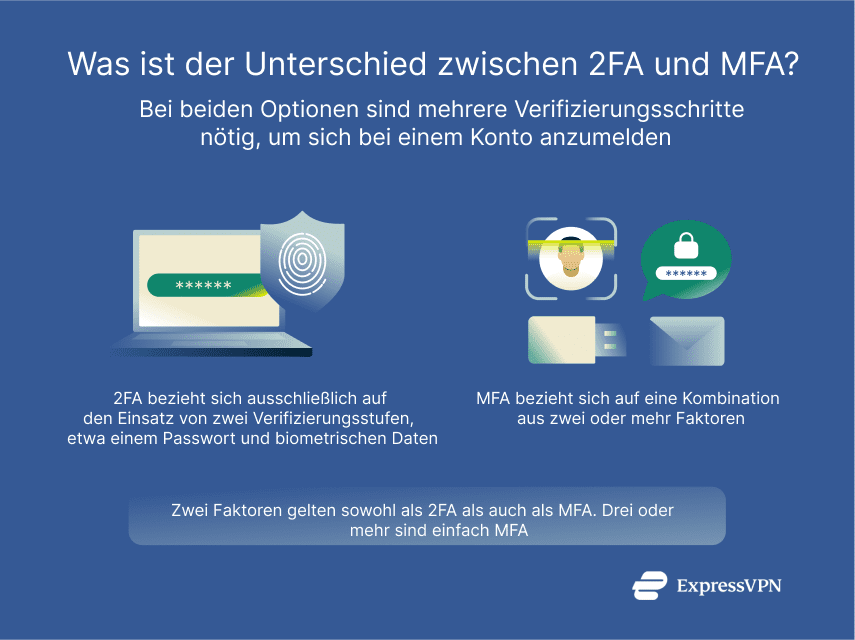

Multi-Faktor-Authentifizierung (MFA) vs. Zwei-Faktor-Authentifizierung

Sowohl MFA als auch 2FA erfordern die Verwendung von mehr als einer Authentifizierungsmethode für den Zugang zu einem Konto. 2FA bezieht sich allerdings streng genommen auf den Einsatz von genau zwei Faktoren, normalerweise ein Passwort und ein TOTP. MFA bedeutet hingegen, dass Sie zwei oder mehr Faktoren benötigen. Beide bieten zusätzliche Sicherheitsebenen und sind sicherer als die reine Verwendung eines Passworts.

Was ist der Unterschied?

Der wesentliche Unterschied ist, dass 2FA eine Untergruppe von MFA ist. Bei 2FA kommen genau zwei unterschiedliche Authentifizierungsmethoden zum Einsatz.

Der wesentliche Unterschied ist, dass 2FA eine Untergruppe von MFA ist. Bei 2FA kommen genau zwei unterschiedliche Authentifizierungsmethoden zum Einsatz.

Das sind etwa ein Passwort und ein vom Gerät generierter Code. MFA umfasst hingegen jede Kombination aus zwei oder mehr Faktoren. Dazu gehören auch biometrische Daten, Smartcards, Standortdaten sowie Authentifizierungs-Apps. MFA ist umfassender und kann je nach Anzahl und Art der eingesetzten Faktoren einen stärkeren Schutz als 2FA bieten. Es ist zwar komplizierter, aber das ist der Preis für zusätzliche Sicherheit.

Wann sollte ich MFA anstelle von 2FA nutzen?

Verwenden Sie MFA anstelle von 2FA, wenn Sie mit sensiblen Daten umgehen, privilegierten Zugriff verwalten oder in Umgebungen mit erhöhtem Risiko arbeiten. 2FA trägt dazu bei, unbefugten Zugriff zu verhindern. Die zusätzlichen Sicherheitsebenen von MFA erschweren es Angreifern hingegen noch mehr, sie zu umgehen. Unternehmen, die sensible Finanzdaten oder staatliche Systeme schützen, profitieren etwa von MFA. Dadurch wird es schwieriger, an die Zugangsdaten von Mitarbeitern zu gelangen und sie für den Zugriff auf vertrauliche Systeme zu missbrauchen. In einigen Fällen können gesetzliche Vorschriften Unternehmen sogar dazu verpflichten, MFA einzusetzen.

In den meisten Fällen reicht die Wirksamkeit von 2FA aus. MFA ist hingegen ideal für Organisationen sowie hochsensible Konten.

FAQ: Häufige Fragen zur Zwei-Faktor-Authentifizierung

Wofür steht 2FA?

2FA steht für Zwei-Faktor-Authentifizierung. Sie fügt während der Anmeldung einen zweiten Schritt zur Überprüfung Ihrer Identität hinzu. Normalerweise ist das die Abfrage sowohl eines Passworts als auch einer zweiten Methode, etwa eines SMS-Codes oder biometrischer Daten. 2FA verringert das Risiko eines unbefugten Zugriffs erheblich, selbst wenn jemand Ihr Passwort kennt.

Ist 2FA sicher?

Ja, die Zwei-Faktor-Authentifizierung (2FA) ist sicher. Ohne 2FA kann sich jeder ungehindert bei der entsprechenden App oder dem Konto anmelden, der Ihr Passwort kennt. Mit 2FA benötigt die Person zusätzlich Zugriff auf Ihre zweite Verifizierungsmethode. Dazu zählen etwa Authentifizierungs-Apps oder biometrische Daten. Sie müssen allerdings wissen, dass alle Formen von 2FA (E-Mail, SMS, App-basiert und Hardware) ihre eigenen speziellen Risiken bergen. Eine E-Mail-basierte 2FA ist praktisch nutzlos, wenn Sie für Ihre E-Mail-Adresse dasselbe Passwort verwenden wie für den Service, den der Kriminelle hacken möchte.

Wie weiß ich, ob ein Service 2FA unterstützt?

Sie können auf zweierlei Art feststellen, ob ein Service eine Zwei-Faktor-Authentifizierung (2FA) unterstützt. Überprüfen Sie zunächst in den Sicherheitseinstellungen der Website oder der App, ob es dort 2FA-Optionen gibt. Finden Sie welche, müssen Sie sie lediglich aktivieren. Sollte es dort keine Option geben, kontaktieren Sie den Kundensupport des Unternehmens und fragen Sie nach, ob 2FA angeboten wird.

Was passiert, wenn ich den Zugang auf meinen zweiten Faktor verliere?

Verlieren Sie Ihren zweiten Authentifizierungsfaktor, können Sie möglicherweise nicht mehr auf Ihr Konto zugreifen. Die meisten Services stellen Backup-Codes oder alternative Methoden zur Wiederherstellung des Zugangs zur Verfügung. Garantiert ist das allerdings nicht. Das US-amerikanische National Institute of Standards and Technology (NIST) empfiehlt, mehrere Authentifizierungsmethoden gleichzeitig einzurichten. Dann vermeiden Sie eine mögliche Sperrung und können dennoch Ihre Sicherheit verbessern.

Was ist eine passwortlose Authentifizierung?

Die passwortlose Authentifizierung ersetzt Passwörter durch sicherere Methoden. Dazu gehören biometrische Verfahren, gerätebasierte Anmeldungen oder Hardware-Schlüssel. Sie wird von modernen Sicherheitsstandards wie FIDO2 unterstützt. Damit lässt sich das Risiko vermindern, dass Ihre Zugangsdaten gestohlen werden.

Welche Art an 2FA ist am sichersten?

Hardware-Sicherheitsschlüssel gelten als die sicherste Methode der Zwei-Faktor-Authentifizierung (2FA). Sie nutzen kryptografische Protokolle. Im Gegensatz zu SMS-basierten Codes sind sie vor Phishing geschützt. Melden Sie sich etwa an einem neuen Konto an, benötigen Sie die physische Hardware, um Ihre Anmeldung zu authentifizieren. Das sind etwa ein USB-Stick oder eine Smartcard. Eine solche Methode ist zwar sicher, aber auch ziemlich umständlich. Daher sind solche Optionen weniger beliebt.

Machen Sie den ersten Schritt, um sich online zu schützen. Testen Sie ExpressVPN risikofrei.

Hol dir ExpressVPN